软件透明度

在《软件透明度:软件驱动社会中的供应链安全》一书中,由资深信息安全专家组成的团队对软件供应链安全进行了专业处理。在本书中,您将探索有关如何保护自己的组织免受内部和外部攻击的真实示例和指导。它包括涵盖的主题包括软件透明度运动的历史、软件物料清单和高保证证明。

- 前言

- 引言

- 第一章 软件供应链威胁的背景

- 第二章传统的供应商风险管理

- 第三章 漏洞数据库和评分方法

- 3.1公共漏洞与暴露

- 3.2国家漏洞数据库

- 3.3软件标识格式

- 3.4 Sonatype OSS索引

- 3.5 开源漏洞数据库

- 3.6 全球安全数据库

- 3.7 公共漏洞评分系统

- 3.8 漏洞预测评分系统

- 3.9 EPSS模型

- 3.10 EPSS的批评意见

- 3.11 CISA的观点

- 3.12 行动意见

- 3.13 小结

- 第四章 软件物料清单的兴起

- 第五章 软件透明度的挑战

- 第六章 云和容器化

- 6.1 共担责任模型

- 6.2 云原生安全的4C

- 6.3 容器

- 6.4 Kubernetes

- 6.5 无服务器模型

- 6.6 SaaSBOM及API复杂度

- 6.7 在DevOps和DevSecOps中的应用

- 6.8 小结

- 第七章 现有和新兴商业指南

- 7.1 软件制品的供应链等级

- 7.2 用Google Graph理解制品组合

- 7.3 CIS软件供应链安全指南

- 7.4 CNCF的软件供应链最佳实践

- 7.5 CNCF的安全软件工厂参考架构

- 7.6 微软的安全供应链消费框架

- 7.7 S2C2F 实践

- 7.8 S2C2F 实施指南

- 7.9 OWASP 软件组件验证标准

- 7.10 开放源码安全基金会评分卡

- 7.11未来之路

- 7.12 总结

- 第八章 现有和新兴政府指南

- 第九章 运营技术中的软件透明度

- 第十章 供应商实务指南

- 10.1 漏洞披露和响应 PSIRT

- 10.2 产品安全事件响应团队 PSIRT

- 10.3 分享还是不分享,多少才算太多?

- 10.4 版权所有,许可问题和“原样”代码

- 10.5 开源项目办公室

- 10.6 产品团队之间的一致性

- 10.7 手动工作量与自动化和准确性

- 10.8 小结

- 第十一章 消费者实务指南

- 11.1 深思熟虑

- 11.2 我真的需要一个SBOM吗?

- 11.3 我该怎么处理它

- 11.4 接收和管理大规模SBOM

- 11.5 减少噪声

- 11.6 分歧的工作流程——我不能只是应用一个补丁?

- 11.7 小结

- 第十二章 软件透明度预测

前言

我们中的许多人都会记得2021年12月,我们在亲戚家的客房里,弯腰驼背地坐在小型旅行笔记本电脑前,应对 Log4j 危机。Apache 软件基金会开发的开源 Java 日志框架中的这个漏洞被官方指标和软件专家评为严重漏洞。无论是通过补丁还是其他内联缓解措施,它都不是难解决的漏洞。然而,大多数组织面临的真正挑战是定位漏洞:这个该死的东西在哪里?它深藏在无数现代应用程序的供应链中,软件的生产者和用户根本没有可用的路线图来聚焦错误。

安全的难点是识别漏洞和发现潜入我们供应链的攻击者。相反,我们发现,了解我们制作的软件中有什么还需要大量的工作。

追踪软件中的内容的想法并不新鲜。自1990年代以来,学术界一直在谈论它。2000年代,软件世界的不同角落都在讨论早期的想法。未能考虑到开源许可证,许多大公司陷入了严重的法律麻烦。收集和利用供应商数据是重工业质量革命不可或缺的一部分,这场革命可以追溯到20世纪40年代末,戴明和“丰田革命”启发了几十年后的DevSecOps和现代软件革命。

确实,我们的软件供应链透明度太低,这真是太不可思议了。我经常用 Twinkie 来举例(由 Audra Hatch 和 Josh Corman 首次提出),提出这样一个问题:为什么我们对不可生物降解的零食的了解比对公司、政府和关键基础设施中运行的软件的了解更深入?

在我们开始了解如何实施软件物料清单 (SBOM) 的过程中,花点时间了解一下为什么我们一开始没有这种能力、我们如何开始取得进展以及这种透明度的价值是什么是很有用的。很少有组织愿意分享,原因有些不那么令人高兴,包括不想面临前面提到的开源许可证合规风险。坦率地说,许多组织不想承认技术债务的规模,也不想承担建立基本内部基础设施和流程来跟踪其依赖关系数据的成本。此外,应该承认,开始这段SBOM之旅并不容易——它需要汇集技术专业知识、对多样化软件生态系统的理解以及对激励措施的重视。但在过去五年中,已经取得了巨大的进展。

我们首先需要的是SBOM的共同愿景。许多专家都有一个大致的想法;这些想法在2018年至2020年期间在美国国家电信和信息管理局 (NTIA) 召集的开放、国际“多利益相关方流程”中进行了讨论和完善。社区定义了 SBOM 的基本知识并列出了其核心用例。然后,我们需要一种机器可读的方式来在整个供应链中传达这些信息。 幸运的是,软件界的一些人走在我们前面,所以我们能够调整 Linux 基金会的软件包数据交换 (SPDX) 和开放全球应用安全项目 (OWASP) 的 CycloneDX 以满足这些模型。

下一步是创建工具来生成和使用这些机器可读的数据。软件界在普遍实施 SBOM 方面取得了巨大进展,整个生态系统中都出现了新的工具。我们看到更多特定行业和技术的工具,因为工业控制系统 (ICS) 和运营技术 (OT) 固件领域的需求与传统企业软件有所不同,而传统企业软件与云原生领域相比具有独特的功能和集成。生成工具已经开始成熟,新工具不断涌现,以帮助组织在运营和战略上利用这些数据。(这是我工作中的一项福利,首先是在 NTIA,现在在网络安全和基础设施安全管理局 [CISA],我会与初创企业和开源创新者会面,寻找满足整个软件市场实际需求的方法。)

当然,除了技术和市场之外,三脚架的第三条腿就是政府。近年来,美国政府一直致力于确保供应链安全,我们在世界各地的合作伙伴对此表现出浓厚的兴趣,并进行了政策创新。2021 年 5 月,SBOM 进入了网络安全政策的主要阶段,当时总统关于改善国家网络安全的行政命令 (EO) 宣布,除其他事项外,美国政府的供应商将向购买者提供 SBOM。在本书付印时,预计这些法规的最终细节将公布。这与美国食品药品监督管理局 (FDA) 对美国医疗器械的监管、其他美国监管机构的活动以及世界各地出现的拟议法规相一致。

因为这本书已经在您的手中或者屏幕上,所以您可能已经认识到整个软件供应链透明度的价值。但您可能必须说服其他人,在您的组织或软件生态系统中宣传,争取预算,或说服您的供应商共享数据。尽管信息安全供应商通常会夸大其词,但SBOM中的“SB”并不代表“银弹”。SBOM 是一个数据层。我们仍在构建工具和流程,将这些数据转化为情报,并最终付诸行动。就像公共漏洞和暴露(CVE)标识符实际上并不能修复您网络上的漏洞一样——而 CVE 现在是我们的全球漏洞生态系统不可或缺的一部分——因此,SBOM 也将成为软件安全和质量领域不可或缺的一部分。

软件供应链中的透明度有助于整个软件生命周期。对于软件开发人员来说,SBOM 是一种强大的工具,可以帮助我们了解流程,并确保我们不会构建设计不安全或存在已知风险的产品。对于选择或购买软件的人来说,为什么要使用不了解他们交付的产品的供应商?为什么我们可能会采用在使用前就已过时的软件?对于操作软件的人来说,如果没有SBOM,我们如何应对新发现的风险或为基于寿命终止或支持终止的软件构建的系统制定计划?当然,我们中的许多人都担任这三个角色。随着 SBOM 变得越来越普遍,不可避免地会发现和构建这些数据的更多用途。

软件透明度运动做出了许多令人难以置信的贡献,他们倡导 SBOM 的理念、构建工具并讨论重要的边缘案例。作者 Hughes 和 Turner 出色地捕捉了这些进步(包括他们自己的一些进步),并解释了从SBOM理念到SBOM实践的细节和细微差别。虽然我希望世界各地的从业者都能拿起这本书,为他们的组织和客户取得令人难以置信的成功,但我矛盾的是,我希望这本书的关键价值实际上是短暂的。随着我们中越来越多的人开始使用作者如此有益地设想的可互操作自动化类型来构建和管理我们的软件,并遵循他们制定的路线,SBOM 将不再是新奇和闪亮的,而是成为所有软件制造、销售和使用过程中自然而然的自动化部分。

到那时我们就可以迎接下一个挑战了。

Allan Friedman 博士 Allan Friedman 是网络安全和基础设施安全局的高级顾问和战略家。他负责协调围绕软件物料清单 (SBOM) 的全球跨部门社区工作。他曾担任 NTIA 的网络安全计划总监,领导漏洞披露、SBOM 和其他安全主题的开创性工作。在加入联邦政府之前,Friedman 曾在哈佛大学计算机科学系、布鲁金斯学会和乔治华盛顿大学工程学院担任著名的信息安全和技术政策学者十多年。他是畅销书《网络安全和网络战:每个人都需要知道什么》(Cybersecurity and Cyberwar: What Everyone Needs to Know)的合著者,拥有斯沃斯莫尔学院计算机科学学位和哈佛大学博士学位。

引言

我们生活在一个软件触及社会方方面面的时代。软件涉及从关键基础设施、数字商务到国家安全的各个方面。事实上,截至本文撰写之时,世界经济论坛 (WEF) 预测,到2022年底,全球60%的国内生产总值 (GDP) 将与数字系统挂钩 (www3.weforum.org/docs/WEF_Responsible_Digital_Transformation.pdf)。然而,同一份 WEF 报告发现,只有 45% 的人信任推动现代经济和社会发展的技术。这种缺乏信任的部分原因可以追溯到多年来发生的重大数字数据泄露事件以及软件供应链长期存在的透明度问题。

软件供应链攻击并非新现象,对代码信任的担忧可以追溯到 1984 年 Ken Thompson 著名的“对信任的反思”论文,Thompson 在论文中讨论了无法信任非自己编写的代码的问题。虽然从外部来源使用的代码可能不可信或完全是恶意的,但近年来随着软件供应链攻击的加速,这种说法的表现形式只会更加严重。出于各种动机的恶意行为者已经意识到,他们不仅可以针对单个实体,还可以破坏广泛使用的软件(无论是专有软件还是开源软件),并对整个消费者生态系统产生连锁影响。

随着这些事件的加速,组织已加大努力,以了解软件供应链的挑战、复杂性和事件,并实施了安全措施以减轻相关风险。云原生计算基金会 (CNCF) 编制了一份自 2003 年以来的供应链入侵目录 (http://github.com/cncf/tag-security/tree/main/supply-chain-security/compromise)。该目录涵盖了各种方法造成的供应链入侵,例如利用开发人员工具、开发人员疏忽、恶意维护者,甚至攻击链(即多个入侵链在一起以发起攻击)。

在本文讨论的一些里程碑式的案例(如 SolarWinds、Log4j 等)之前,美国国家情报总监办公室 (ODNI) 于 2017 年发表了一篇论文(http://dni.gov/files/NCSC/documents/supplychain/20190327-Software-Supply-Chain-Attacks02.pdf),称其为软件供应链攻击的分水岭之年。该文件列出了 2017 年发生的几起重大软件供应链攻击,这些攻击不仅影响了商业领袖,还影响了支持美国政府的组织。其中一些攻击来自国家行为。ODNI 论文指出,许多软件开发和分销渠道缺乏适当的安全性。ODNI 还描述了一些恶意行为者由于某些组织的网络健康状况较好而向上游发展。对于恶意行为者来说,从上游大规模攻击下游软件消费者通常比针对单个组织更有效率。一些软件供应链攻击可能是无差别的,针对任何消费者,而另一些攻击可能会在知道某些下游消费者的情况下寻找特定的上游软件生产商。

不可否认,数字化系统带来了前所未有的效率、生产力和创新。然而,同样是这些数字化连接软件赋能系统,现在已经产生了人们才刚刚开始理解的系统性风险。复杂的相互依赖关系会增加系统性风险,而不难理解,现有的软件生态系统和数字系统并不复杂。恶意行为者也意识到了针对软件供应链的价值,技术研究行业领导者 Gartner 预测,到 2025 年,约有 45% 的组织将遭受软件供应链攻击。一些人认为这个估计可能偏低,Sonatype 等组织发布的 2022 年报告 (http://sonatype.com/state-of the-software-supply-chain/introduction) 显示,过去三年来,软件供应链攻击每年增长 742%。

随着引人注目的软件供应链攻击事件增多,我们现在看到政府和私营部门组织做出了雄心勃勃的努力。在美国,白宫发布了第 14028 号行政命令“改善国家网络安全”(http://whitehouse.gov/briefing room/presidential-actions/2021/05/12/executive-order-on-improving the-nations-cybersecurity),其中有一节专门用于加强软件供应链安全。该命令包括一个关于组织(包括联邦政府)使用的软件普遍缺乏透明度的部分。

在本书中,我们将更详细地讨论相关的软件供应链事件、行业活动、新兴解决方案以及在保护软件供应链方面仍然存在的重大挑战。

供应链安全的重要性

在深入探讨软件供应链威胁以及新兴框架和指导的具体细节之前,我们应该首先讨论一下为什么这是一个影响现代社会方方面面的关键问题。如前所述,数字平台正迅速影响全球一半以上的经济产出。这些数字平台和系统的动力来自软件,其中大部分是开源软件 (OSS) 组件。OSS 的使用在现代软件生态系统的大部分领域中无处不在。最近的一项研究 (http://synopsys .com/content/dam/synopsys/sig-assets/reports/rep-ossra-2022.pdf) 发现,97% 的现代软件代码库包含 OSS,不仅包含 OSS,而且超过一半的代码库都是 OSS。

OSS 现在已从根本上融入到社会上一些最关键的基础设施和系统中。研究表明,交通运输、金融服务和制造业等行业的 90% 以上的代码库都包含 OSS。电信和医疗保健等行业也存在同样的趋势。在美国,国防部 (DoD) 发布了一份题为“软件开发和开源软件”的备忘录 (http://dodcio.defense.gov/Portals/0/Documents/Library/SoftwareDev OpenSource.pdf)。该备忘录是其更广泛的软件现代化战略 (https://dodcio.defense.gov/portals/0/documents/library/softwaredev-opensource.pdf) 的一部分,称 OSS 是“软件定义世界的基石,对于更快、更灵活地交付软件至关重要,这是其软件现代化工作的关键。”软件现代化战略指出,“安全、快速地交付弹性软件功能的能力是一种竞争优势,将决定未来的冲突。”

正如国防部所强调的那样,创新使用软件不仅对国家安全目的至关重要,而且对整个社会也至关重要。在美国众议院科学、空间和技术委员会举行的题为“保护数字公共资源:改善开源软件生态系统的健康”的听证会上 (www.congress.gov/event/117th-congress/house-event/114727),多位民选官员和行业专家证实了弹性 OSS 生态系统的重要性。国会议员比尔·福斯特 (Bill Foster) 称 OSS 是“数字生态系统的隐藏劳动力”。国会女议员海莉·史蒂文斯 (Haley Stevens) 表示,“充满活力的开源生态系统是美国竞争力和增长的引擎。” 2022 年白宫主办的开源软件安全峰会强调,大多数主要软件包都包含 OSS,包括国家安全界使用的软件 (www.whitehouse.gov/briefing-room/statements-releases/2022/01/13/readout of-white-house-meeting-on-software-security)。

许多人开始认为 OSS 是社会中如此重要的一个方面,因此也应该被视为关键基础设施,将其与州际高速公路、电网、水处理和其他基本社会基础设施进行比较 (http://hbr.org/2021/09/the-digital-economy-runs-on-open source-heres-how-to-protect-it)。该论点还声称,将 OSS 指定为关键基础设施将带来额外的资源、跨部门协调、公众意识和对话。

尽管 OSS 无处不在,并且对国家安全、商业行业和社会都很重要,但可以说,它的安全问题一直被忽视。在一篇题为“开源安全:数字基础设施如何建立在纸牌屋上”(http://lawfareblog.com/open-source-security how-digital-infrastructure-built-house-cards)的文章中,研究员 Chinmayi Sharma 指出,开源软件及其相关漏洞普遍存在于所有关键基础设施领域,由于缺乏资源和激励措施,对社会构成了系统性风险。

恶意行为者也注意到了这种缺乏关注的情况,一些研究表明,我们已经看到软件供应链攻击在 2021 年同比增长了 650%。这并不是一个独特的现象,2020 年的增长幅度超过 400%。这些急剧的增长也反映在云原生计算基金会 (CNCF) 的供应链攻击目录等来源中。

软件供应链攻击的这种上升也得到了大西洋理事会等组织的研究支持,其研究报告名为“破坏信任:不安全软件供应链中的危机阴影”白皮书 (http://atlanticcouncil.org/wp-content/uploads/2020/07/Breaking-trust-Shades of-crisis-across-an-insecure-software-supply-chain.pdf)。他们的研究表明,软件供应链攻击急剧增加,第三方应用程序和 OSS 是主要攻击媒介。该报告记录了过去十年中发生的 100 多起软件供应链攻击,攻击媒介多种多样,例如劫持更新、恶意依赖项、受损软件开发平台和账户泄露。这不仅表明恶意行为者持续且越来越多地使用软件供应链攻击,而且由于现代软件生态系统的复杂性,恶意行为者可以使用多种攻击媒介来危害下游软件消费者。正如报告所示,这些攻击不仅影响了数百万用户,而且还迅速成为现代数字社会中民族国家冲突和参与的标准化方法。国家情报总监办公室 (ODNI) 在其 2017 年出版物 (http://dni.gov/files/NCSC/documents/supplychain/20190327-Software-Supply-Chain-Attacks02.pdf) 中也强调了恶意国家行为者的关注。

受到攻击的不仅仅是 OSS 组件。恶意行为者还瞄准托管服务提供商 (MSP)、云服务提供商 (CSP) 和其他几个实体,所有这些实体在现代软件生态系统中都扮演着不同的角色。

恶意行为者已经意识到针对软件供应链组件或供应商并造成巨大的下游影响的成果,这比单独针对相同数量的受害者更有效率。在这本书中,我们将讨论从软件供应链威胁的背景、值得注意的事件、新兴指导、技术能力和最佳实践到我们未来的发展方向等内容。

本书内容

本书涵盖了与软件透明度和软件供应链安全相关的新兴讨论和挑战的相关主题。其中包括软件供应链威胁的详细背景、现有方法以及应对这一指数级相关威胁的创新工具、技术和流程的兴起。讨论将包括这些威胁对社会几乎所有方面的影响,以及为各利益相关者提供如何应对这些威胁的实用指导。它将涵盖新兴法规及其影响,以及对我们作为一个行业和社会未来走向的预测。

第 1 章:软件供应链威胁背景 本章概述了核心主题,例如攻击者的动机和软件供应链攻击的剖析以及相关的里程碑案例。

第 2 章:现有方法 - 传统供应商风险管理 本章回顾了现有的软件安全方法,例如传统供应商风险管理、应用程序安全模型以及哈希和代码签名等方法。

第 3 章:漏洞数据库和评分方法 本章讨论现有和新兴的漏洞数据库,以及用于对软件和应用程序中的漏洞进行评分和优先级排序的常用方法。

第 4 章:软件物料清单的兴起 本章讨论了 SBOM 概念的起源,包括早期的失败和成功以及为其成熟做出贡献的美国联邦和行业组织。

第 5 章:软件透明度的挑战 本章重点介绍与软件透明度相关的挑战,例如开源代码和专有代码以及固件和嵌入式软件之间的差异。

第 6 章:云和容器化 本章回顾了 IT 的发展,包括云和容器化,以及软件即服务 (SaaS) 领域中与软件透明度相关的复杂性。本章还介绍了与 DevSecOps 相关的工作。

第 7 章:现有和新兴商业指南 本章讨论了公共和私营部门组织提供的与软件透明度和软件供应链安全相关的现有和新兴商业指南。

第 8 章:现有和新兴政府指南 本章讨论了政府部门提供的与软件透明度和软件供应链安全相关的现有和新兴政府指南。

第 9 章:运营技术中的软件透明度 本章讨论了与软件透明度和运营技术 (OT) 相关的一些独特方面以及对更广泛的软件供应链工作的影响。

第 10 章:供应商实用指南 本章重点介绍软件供应商的实用指南,以帮助他们满足新兴指南和最佳实践,并促进他们在加强软件供应链安全方面的作用。

第 11 章:消费者实用指南 本章为软件消费者提供实用指南,包括是否真的需要 SBOM、如何处理它以及如何完善组织的软件供应链风险管理工作。

第 12 章:软件透明度预测本章涵盖了未来软件透明度的预测,包括新兴法规及其对更广泛市场的影响、有前景的新兴技术,以及我们作为一个行业和社会的未来发展方向。

目标读者

本书将使各种技术和网络安全专业人士受益,例如首席信息安全官 (CISO)、首席技术官 (CTO)、高级技术和安全领导者、安全工程师和架构师、软件开发人员和开源软件爱好者。它还将使关注安全软件采购和采购的采购专业人士和旨在了解新兴软件供应链指导和要求的审计专业人士受益。对软件和社会相关的最佳实践和威胁感兴趣的研究人员和政策制定者也将受益。

第一章 软件供应链威胁的背景

本章概述了核心主题,例如攻击者的诱因、软件供应链攻击的剖析以及相关的里程碑式案例。

1.1 攻击者激励因素

供应链攻击规避了传统的外围防御,使其对攻击者非常有吸引力。组织在防火墙、入侵防御和访问控制方面投入了大量资金。这些保护措施是针对直接针对组织基础结构的“推送”式攻击的防御措施。供应链攻击助长了一种更像是“拉动”的场景,即信息技术(IT)的合法用户故意请求一次恶意软件更新,从而破坏其组织。由于请求源自受信任的用户,并且来自公司组织内部,或者是已通过第三方风险管理流程评估后的受信任实体,因此这个更新是认为可信的。结果看起来是组织自己伤害了自己。

在探索防御攻击所需的控制措施时,仅考虑单层架构作为有效的防御措施是不够的。就像网络基础设施管理员意识到他们需要监控出站流量或实施基于主机的控制一样,这种向纵深防御的转变,尤其是跨边界,至关重要。出于各种原因,包括云、移动、社交媒体和现代应用程序基础设施,边界的概念也不断拓展。它不再是一个静态的边界,而是需要被视为信任区域之间的隔离层,无论它们是位于网络边缘、还是作为应用程序或访问控制机制内的逻辑屏障。因此,我们的控制和由此产生的威胁建模必须考虑整个攻击面,并探索每个交互点和信任关系。

供应链攻击也能起到力量放大器的作用。通过识别关键依赖关系或广泛使用的软件,攻击者可以将恶意代码注入任何环境,然后利用该代码。这种情况屡见不鲜,类似于水坑式攻击的概念,攻击者入侵目标群体使用的广泛使用的网站,例如工业控制系统 (ICS) 集成商使用的可编程逻辑控制器 (PLC) 网络论坛。如果攻击者可以入侵访问论坛的每个用户,理论上他们就可以访问这些集成商工作的任何关键基础设施实体。同样,这些集成商使用的任何被入侵的软件都可能将不必要的恶意功能引入安装该软件的环境中,即使在这些顾问转入下一个项目很久之后。

所有这些都意味着软件供应链攻击对攻击者来说非常有利可图。网络间谍活动有一个经济因素,它极大地受益于可重复使用的漏洞和供应链攻击的低入门成本。此外,许多最近的攻击都结合了通过软件供应链部署的勒索软件,这不仅使攻击变得容易,而且为勒索软件运营商带来了直接的经济收益,并让那些担心业务中断的组织越来越担心

1.2 威胁模型

威胁建模是一个经常被谈及的主题,但根据作者的经验,大多数组织很少在实践中执行。作为一个行业,我们经常以相当通用的方式讨论威胁,而从未探索正确建模这些威胁所需的软件或系统的背景。然而,这些活动的核心是攻击面(交互点)的定义,以及对可能出现的问题的探索。

为了确保提供最大的清晰度,我们将定义几个关键术语:

威胁 威胁是一种会造成不良后果的负面事件。威胁可能是自然发生的、本质上是良性的,也可能是明显的恶意行为。 例如,您企业的计费系统无法捕获交易条目,或者数据中心被龙卷风摧毁。

威胁代理 威胁代理是导致威胁发生的实体。例如,黑客活动分子、恶意内部人员、心怀不满的业务合作伙伴、受到攻击的顾问,甚至是天气模式。人们注意到,威胁归因经常是错误的,对攻击模式的特定威胁代理的假设可能会导致对保护特性的错误假设。例如,如果您认为一个容易受到勒索软件攻击的国家可能是威胁代理,但您却面临着一个更专注于间谍活动的威胁代理,这会如何改变您的安全态势?实际的原产国是否重要,还是会造成不当偏见?

威胁行动 这是威胁主体采取的行动,最终导致威胁发生。例如,威胁主体(如黑客活动分子)可能会贿赂您的系统管理员重新配置计费系统,从而导致最终造成财务影响的威胁。

威胁模型 这是记录系统和威胁的过程,这样我们就可以对与威胁相关的某些类型的系统风险管理决策进行建模。威胁建模有不同的目标,包括一般网络风险管理、系统设计和分析,甚至信息共享模型。

威胁建模方法

威胁建模方法有几种类型。我们先来讨论一下 STRIDE。

Stride

STRIDE 是一种非常常见的威胁方法,用于帮助确定可能出现的问题,尽管它并不是唯一使用的方法。STRIDE 分解为与首字母缩略词一致的助记符:

S欺骗:冒充其他用户或系统组件以获取其对系统的访问权限

T篡改:以某种方式更改系统或数据,使其对目标用户的用处降低

R否认:合理地否认在给定用户或流程下采取的行动

I信息披露:向未经授权的各方发布信息(例如,数据泄露)

D拒绝服务:使系统对目标用户不可用

E特权提升:未经授权授予用户或进程对系统的额外访问权限

大多数供应链攻击都是操作系统的结果,而传统模型(如 STRIDE)是为对系统进行更直接的攻击而设计的,而不是当管理员请求更新其应用程序(以前称为良好,但后来却变成恶意)时发生的间接影响。

Stride-LM

洛克希德马丁公司的研究人员通过添加第七个维度(称为横向移动)扩展了 STRIDE 方法。虽然 STRIDE 对于系统设计很有用,但它不能满足网络防御者的需求。 STRIDE-LM 为防御者提供了一种机制来设计控制措施,使其在最初的入侵点之外更有效地进行防御。

在评估威胁模型是否适用于软件供应链攻击时,请问问自己该模型的设计目的是什么以及它将如何应用于所讨论的场景。例如,许多供应链攻击通过恶意更新或滥用信任来滥用维护阶段,从而绕过旨在检测初始软件入口点的控制措施。同样,由于软件供应链固有的单点故障,这些行动的下游影响可能无法在原始 STRIDE 方法中得到有效建模。随着我们探索本书中的里程碑式案例,您将开始看到横向移动的使用如何为建模提供额外的背景,并使 STRIDE-LM 更适用于面向供应链的攻击.

开放式全球应用安全项目 (OWASP)风险评级方法

OWASP 方法被用作一种定量评分模型,通过利用技术威胁和业务影响标准来得出分数,从而评估特定风险。其核心是使用相当标准的影响 × 可能性计算,但有趣的是等式的两边是如何创建的。以下描述试图捕捉这个公式的基础,但应该注意的是,在实际使用中,改变因素或对非常重要的特定因素施加权重的情况并不少见。例如,在关键基础设施中,我们发现许多实体希望在业务影响中添加第五个“安全”因素,并且通常会赋予它比其他因素更高的权重.

Likelihood = AVG(Threat Agent + Vulnerability)

其中威胁代理 = 技能、动机、机会和规模;漏洞 = 发现的难易程度、利用的难易程度、意识和入侵检测。

Impact T = AVG(Technical Impact + Business Impact)

其中技术影响 = 机密性、完整性、可用性和责任感的丧失;业务影响 = 财务损失、声誉损害、不合规和隐私。 Risk Score = Likelihood X Impact

OWASP可用于评估已识别的风险并确定其优先级以采取行动,但作为威胁建模技术,它对识别未知风险的作用较小。在应用其他威胁建模技术后,将 OWASP 纳入您的流程可能是有意义的。根据我们的经验,它远远优于优先级机制,例如通用漏洞评分系统 (CVSS) 评分,但它确实需要上下文才能发挥作用.

DREAD

DREAD 是 Microsoft 创建的一种传统技术,但我们很少看到它被使用,它通常被认为是一种“过时”的方法。DREAD 使用了类似于 STRIDE 的助记符:

D损害:攻击会有多严重?

R可重复性:重现攻击有多容易?

E可利用性:发起攻击需要多少工作量?

A受影响的用户:有多少人会受到影响?

D可发现性:发现威胁有多容易?

使用攻击树

攻击树(请参阅 http://schneier.com/academic/archives/1999/12/attack_trees.html)是一种从意外或不良后果逆向工作的可视化方法(以便您可以了解该事件如何发生以及最有可能的攻击载体),以及一种创建要实施的优先控制列表以防止该后果的方法。在图 1.1 中,你可以看到,对攻击者来说,最便宜的途径就是直接打开保险箱。优先考虑物理安全控制,以防止他人进入保险箱,或者花更多的钱购买能够抵御此类攻击的保险箱,这可能是明智之举。虽然内部威胁是一种可行的攻击媒介,但攻击者的经济状况使他们不太可能选择这种方法.

这是一种有效的方法,可以开始了解供应链攻击,并了解与更传统的攻击相比,供应链攻击有多么容易实施。对于传统攻击,一半的战斗是获得物理访问权限,甚至试图绕过访问控制。在供应链攻击中,受信任的实体正在采取破坏系统所需的行动。然而,需要穿越的障碍要少得多。让我们看图 1.2 中的攻击示例,它使用了域名抢注攻击,即攻击者提供名称与真实软件包相似的恶意软件包,将恶意组件伪装成 GitHub 上的合法库。这是一个完整的例子。

为了更好地理解这一点,请考虑执行攻击所需的步骤。洛克希德马丁公司开发了一种称为网络杀伤链 (http://lockheedmartin.com/en-us/capabilities/cyber/cyber-kill-chain.html) 的方法,它描述了攻击的各个阶段。虽然有很多细微差别,但这些是对手方法的基本步骤(见图 1.3)。

如果对手可以跳过大部分步骤并直接进入指挥和控制,会怎么样?对于对手来说,降低实施攻击的成本和复杂性,并通过了解他们可以实现这些目标的途径,是非常有吸引力的。

威胁建模过程

在本节中,我们将描述一个典型的威胁建模过程。首先,您必须定义您正在构建或更新的系统或应用程序。确定其组件以及这些组件如何相互作用。这开始为识别系统的攻击面奠定基础。它可能是外部可用的应用程序编程接口 (API) 或超文本传输协议 (HTTP) 服务。也许还有其他依赖项,例如需要通信以执行应用程序逻辑或利用联合的身份验证服务的中间件或数据库服务器,但对核心架构理解的需求是启动此过程的基础。

OWASP 应用程序安全验证标准 (ASVS;http://owasp.org/www-project-application-security-verification-standard) 将这种基本的架构理解定义为一项基本要求,包括在设计和未来变更周期中进行威胁建模的需要。OWASP 软件组件验证标准 (SCVS;http://owasp.org/www-project-software-component-verification-standard) 通过要求软件物料清单进一步扩展了这一概念,我们将在本书后面进一步探讨这一点。然而,很明显,要理解威胁以及如何防御威胁,就必须牢牢掌握需要保护的内容.

可以使用许多工具来记录您的系统;其中一种常用工具是 Microsoft 威胁建模工具。多年来,它是唯一可行的选择,但过去几年来,这一领域已经发生了很大变化。威胁建模工具允许软件架构师在开发过程的早期识别威胁,以免补救成本过高。它使用 STRIDE 模型来记录威胁。

在图 1.4 中,您可以看到一个简单的应用程序容器,它将 Internet 访问公开的 Web 服务的上下文与本地访问的上下文分离到文件系统级别,使用信任边界将这些应用程序构造分隔开来。通过以这种方式剖析您的系统,您可以确定潜在威胁代理如何与您的系统交互,并可以开始回答此过程第二部分的问题。还有其他免费工具,例如 OWASP 的 pytm,这是一种基于 Python 的方法,使用常见攻击模式枚举和分类 (CAPEC) 定义自动进行威胁建模,我们将在本章后面进行探讨,以及 Threat Dragon,它更类似于 Microsoft 工具。还有非常强大的商业工具可用,例如 Threat Modeler 和 IriusRisk,它们也采用了 ASVS 设计原则中的先前概念。

威胁建模过程的下一步是确定可能出现的问题。这可能只是简单的错误情况或未接受正确使用应用程序培训的用户,也可能是攻击者试图造成伤害。为了我们的目的,我们将重点关注恶意网络破坏场景来探讨这个主题。

为了说明潜在的软件供应链威胁场景,请考虑图 1.4,其中恶意行为者将恶意日志条目注入 Web 服务,当该服务在本地使用并由日志查看器打开时,会在用户的浏览器中执行恶意 JavaScript。如果许多下游用户使用此 Web 服务,则一次日志注入攻击可能会导致许多依赖此服务的下游用户全部受到攻击。然后,它创建了一个场景,其中攻击者已经破坏了一个 Web 服务,并利用它来破坏许多其他组织,并且现在已经建立了一个滩头阵地,对这些组织或信任它们作为其供应链一部分的下游客户进行进一步攻击。这种数据篡改攻击可能会对下游产生巨大的影响。

知道了可能出现的问题后,您就需要了解可以实施哪些控制措施来最大限度地减少威胁。此阶段的一部分可能包括优先级排序,因为可能无法消除所有潜在威胁;但是,关注最有影响力且成功率较高的场景可能有助于指导控制对话。

例如,在前面描述的场景中,也许清理日志输入或转义字符可能会产生针对此攻击的额外保护。由于攻击者可以通过多种方式绕过传统保护措施,例如为防止跨站点脚本 (XSS) 而实施的保护措施,因此查看类似的保护措施可能会有所帮助,例如 OWASP XSS 预防备忘单中记录的保护措施,该备忘单提供了防止 XSS 漏洞的指导。备忘单列出了防止或限制 XSS 攻击影响的技术 (http://cheatsheetseries.owasp.org/cheatsheets/Cross_Site_Scripting_Prevention_Cheat_Sheet.html)。

威胁建模的最后阶段通常涉及评估威胁模型的完整性,并问自己图表是否足够完整以涵盖所有场景,以及是否清楚地标识了信任边界。首先,确定您是否已涵盖所用模型(例如 STRIDE)中定义的所有威胁操作,以及是否已探索所有数据流。最后,确定是否已为所有已识别的威胁制定了风险结果或行动计划,即使已经确定担心所需的缓解措施是否超出您的控制范围且无法采取行动是不可行的。每次在系统中引入重大架构更改时,您都应该关闭模型上的循环并重新验证模型。

此外,我们发现以下概念在软件供应链威胁主题中发挥着重要作用,因此需要花一些时间来定义它们:

溯源(Provenance) 溯源是指工件来自何处。它常常与谱系(Pedigree)混淆(见下一项)。溯源应用于软件时,可能包括特定软件组件的来源或谁为特定库贡献了代码。组织很少在个人贡献者层面进行跟踪,但对于高安全性场景,这可能是值得的。我们通过经验看到,几乎每个广泛使用的开源库都会有来自可能被视为敌对国家的贡献,因此对于选择深入到这一细节级别的组织,可能需要额外的缓解控制或更深入的安全分析来确定这些贡献是否有问题。

谱系(Pedigree) “跟踪和追踪”的概念并不新鲜,事实上,它是法医科学的一个核心概念,与“保管链”日志的应用密切相关,该日志可识别从创建到交付接触过工件的任何人。跟踪指示工件的移动,而保管链则归因于接触工件的个人或组织。安全设备交付的概念同样也出现了,用于跟踪物理资产在全球范围内的运输方式,包括通过 GS1 系列标准使用唯一标识符(如批次 ID 和全球贸易标识符)和保护措施(如物理不可克隆功能 (PUF))。由于我们主要描述与软件透明度相关的数字工件,因此使用加密和透明度日志可以满足这些要求。与软件透明度相关的谱系可能表示软件包或该软件的安全补丁的历史记录,并且它是一个可以记录在某些软件物料清单格式中的概念。同样,谱系还可以跟踪原点随时间变化的位置,例如 GitHub 存储库从一个维护者更改为新维护者,或者供应商剥离了产品线并将其出售给第三方。这些概念我们将在本书后面进一步探讨。

如今,许多威胁建模框架(如 DREAD 和 STRIDE)被用于各种目的。此类框架通常用于描述安全设计和分析。爱达荷国家实验室 (INL) 的后果驱动网络信息工程 (CCE) 框架侧重于控制与特定业务后果相关的威胁,而不一定控制攻击面的每个点。然后是 STIX 和 PRE-ATT&CK 等框架,它们专为信息共享和其他准备阶段而设计。CAPEC 和 MITRE ATT&CK 等框架具有特定的技术或情境重点。特定于组织的框架包括 NIPRNet/SIPRNet 网络安全架构审查。

同样,大规模威胁建模的一个关键重点往往是关注攻击模式。组织无法正确执行威胁建模的原因在于,大规模执行威胁建模非常困难。Microsoft 安全开发生命周期 (SDL) 将威胁建模列为 12 项活动中的第 4 项——紧接着定义安全要求和关键绩效指标 (KPI),紧接着定义设计。在设计新系统时,这一点非常有意义,但我们如何在整个环境中大规模地对数百或数千个应用程序进行威胁建模?通常,我们最终会走捷径。这就是攻击模式如此受欢迎的原因,特别是如果我们可以根据已识别的对手或已识别的对手目标群体减少攻击模式的数量。

CAPEC 是 MITRE 托管的公开攻击描述目录,最初由国土安全部创建。此目录包含一个供应链条目 (http://capec.mitre.org/data/definitions/437.html),可帮助防御者了解这些攻击的构造方式,以便更好地识别防御措施。此供应链攻击的 CAPEC 条目描述了此类攻击,如下所示

此类别中的攻击模式侧重于通过操纵计算机系统硬件、软件或服务来破坏供应链生命周期,以进行间谍活动、窃取关键数据或技术,或破坏关键任务操作或基础设施。供应链运营通常是跨国的,零件、组件、组装和交付发生在多个国家/地区,为攻击者提供了多个破坏点。

此类攻击模式还包括:

■ 挖掘

■ 软件完整性攻击

■ 制造过程中的修改

■ 分发过程中的操纵

■ 硬件完整性攻击

此外,参考 MITRE ATT&CK 也会有所帮助,例如供应链入侵条目 (http://attack.mitre.org/techniques/T1195),其中还包含三种额外的子技术以及一些可能对防御者有帮助的缓解措施:

■ 入侵软件依赖项和开发工具

■ 入侵软件供应链

■ 入侵硬件供应链

不幸的是,他们目前对供应链的覆盖范围还比较基础,将这种方法与更专业的工作(例如云原生计算基金会 (CNCF) 的工作)相结合可能更有意义,这些工作可能提供防御这些威胁所需的更多特异性。

CNCF 的软件供应链攻击目录还包括一个索引 (https://github.com/cncf/tag-security/blob/main/supply-chainsecurity/compromises/compromise-definitions.md),其中定义了几种类型的攻击。我们将讨论这些攻击类型,以便共享软件供应链中一些主要攻击媒介的词汇表。攻击类型索引包括:

■ 开发工具

■ 疏忽

■ 发布基础设施

■ 源代码

■ 信任和签名

■ 恶意维护者

■ 攻击链

值得注意的是,有几种攻击类型与现有框架相关,例如 MITRE 的 ATT&CK,其中有专门针对供应链攻击的部分 (http://attack.mitre.org/techniques/T1195),包括软件依赖项、开发工具和软件供应链本身。

开发人员工具攻击是对用于促进软件开发的工具的攻击。这可能是开发人员的终端设备、软件开发工具包 (SDK) 和工具链。MITRE 建议使用完整性检查机制,例如验证和扫描下载以查找恶意签名。如果恶意行为者能够破坏开发工具,他们就能够从软件开发生命周期 (SDLC) 开始就引入潜在的恶意代码,并玷污所有后续应用程序开发活动和消费者。

疏忽是未能遵守最佳实践,这很常见,因为有太多应用程序安全最佳实践需要了解,而且我们生活在一个日益复杂的数字生态系统中。忽略验证依赖项名称这样简单的事情可能会对组织产生重大影响。恶意攻击者越来越多地使用一种称为域名抢注的攻击方法,如前所述,这种方法利用了对依赖项名称细节的缺乏关注。攻击者通常会瞄准流行的框架或库,以与原始库类似的名称添加恶意代码,然后等待毫无戒心的受害者下载并在其应用程序中使用它。

随着组织现在普遍使用持续集成/持续交付 (CI/CD) 管道和平台来交付软件工件,发布基础设施变得越来越重要。一种缓解技术是代码签名,它有助于确保已发布代码的完整性。但是,正如您将在我们的第一个里程碑案例中看到的那样,对 CI/CD 基础设施本身的攻击可以允许恶意行为者合法地签署软件工件,从而向下游消费者展示它们值得信赖。这种攻击方法可能是毁灭性的和邪恶的,它强调了为什么发布基础设施必须像生产环境一样得到保护,并且它们必须与新兴框架保持一致,例如软件工件的供应链级别 (SLSA),我们将在接下来的章节中讨论它。

源代码攻击涉及对源代码存储库的攻击,要么直接来自开发人员,要么通过对开发人员凭据的攻击。 2022 年 Verizon 数据泄露调查报告 (DBIR;http://verizon.com/business/resources/reports/dbir) 发现,超过 80% 的数据泄露都涉及凭证泄露。这包括影响源代码或源代码存储库的情况。针对源代码和存储库的恶意行为者通常会尝试将漏洞或后门引入源代码,以便以后利用它们或影响下游消费者。

完整性对于软件供应链的信任至关重要。这通常由数字签名和证明等活动来促进。对代码进行签名为下游消费者提供了一定程度的保证,确保代码的来源及其完整性。话虽如此,泄露签名可能会引发软件供应链攻击。因此,纵深防御等基本安全概念仍然是关键。纵深防御是一种长期存在的网络安全实践,使用多层防御,以确保没有任何一个漏洞或弱点导致整个系统或组织的妥协。恶意行为者需要利用多层防御和安全措施来实现其目标,而不是单一的漏洞或弱点。在前面的例子中,仅使用数字签名是不够的,而且可以被利用。这是 CNCF 索引中列出的攻击类型之一,并被 MITRE 在其 ATT&CK 框架的供应链妥协部分中引用。潜在威胁包括盗窃或私钥、错置信任和滥用证书颁发等活动,如美国国家标准与技术研究所 (NIST) 在其“代码签名的安全注意事项”白皮书中所述(http://csrc.nist.gov/CSRC/media/Publications/white-paper/2018/01/26/security-considerations-for-code-signing/final/documents/security concernances-for-code-signing.pdf)。缓解技术涉及建立可信用户、分离角色、使用强加密和保护签名密钥等活动。

鉴于软件供应链的复杂性以及维护者活动通常具有自愿性质,并非所有威胁都源自项目外部。恶意维护者攻击媒介是 CNCF 索引中列出的威胁之一,涉及维护者或冒充维护者的人故意将恶意软件或漏洞注入供应链或源代码。这可能是由于维护者决定采取恶意行为,或者他们的帐户或凭据已被外部实体泄露而发生的。这些攻击的动机范围从黑客活动分子到那些冒充参与维护者的人,他们只会滥用其权限和访问权限来达到邪恶的目的。

最后,攻击和漏洞不会孤立发生。恶意行为者可能会将多个漏洞和攻击媒介串联在一起,以开展他们的活动和预期意图。看看我们提到的一些攻击类型,一个假设的场景可能涉及恶意行为者冒充感兴趣的贡献者或维护者,只是为了滥用他们的访问权限、插入恶意代码、滥用签名等等。将多个攻击媒介串联起来可能会造成毁灭性的影响,这通常被称为攻击链,Nikki Robinson 博士等研究人员对此进行了研究和讨论。

还有其他新兴方法和框架可以保护软件供应链,并威胁模型可能被恶意行为者利用,例如软件工件的供应链级别 (SLSA),我们将在接下来的章节中深入讨论

1.3 里程碑案例一:SolarWinds

如果不讨论 SolarWinds 网络攻击,那么现代软件供应链安全事件的讨论就不完整。SolarWinds 是市场上最大的数字系统管理工具提供商之一。2019 年,SolarWinds 开始遭受网络攻击,现在这些攻击被归咎于俄罗斯外国情报局。攻击发生时,SolarWinds 拥有 300,000 个客户,其中包括许多美国政府机构和大多数财富 500 强公司。据估计,在这 300,000 个客户中,有 18,000 个(包括联邦政府机构和客户)收到了受损的软件更新。据说恶意行为者随后专门针对了他们认为是高价值目标的受损客户子集。

虽然在攻击的初始阶段情况并不十分明朗,但现在已经有许多事后报告揭示了恶意行为者的技术复杂性以及受影响的公共和私营部门组织生态系统的下游影响。其中一份由美国政府问责局 (GAO) 编写的报告称 SolarWinds 的网络安全漏洞是“有史以来针对联邦政府和私营部门最广泛、最复杂的黑客攻击之一”(http://gao.gov/blog/solarwinds-cyberattack demands-significant-federal-and-private-sector-response-infographic)。

美国政府问责署还制作了图 1.5 所示的报告 (http://gao.gov/products/gao-22-104746),以帮助传达与 SolarWinds 攻击相关的活动的高级时间表。

SolarWinds 是一个诱人的目标和典型的软件供应链攻击,因为恶意行为者不太可能对 Solar Winds 作为最终目标感兴趣,而是对 SolarWinds 的客户和下游消费者感兴趣。在这次网络安全攻击之前,SolarWinds 在其网站上吹嘘其强大且备受瞩目的客户名单,该名单随后被删除。SolarWinds 网络安全攻击最初不是由该组织本身发现的,而是由其客户之一 FireEye 发现的,而 FireEye 恰好专注于网络安全。据报道,一名 FireEye 员工被提示重置其多因素身份验证设置,这促使该员工将其提请其团队注意。这随后导致 FireEye 调查该事件并将其追溯到 SolarWinds 的恶意软件,特别是他们的 Orion 软件。 FireEye 的事件响应公司 Mandiant 的首席技术官 (CTO) 表示,该公司检查了 50,000 行代码,才确定 SolarWinds 中存在后门。FireEye 发现 SolarWinds 的软件受到感染后,立即联系了供应商和执法部门,告知他们发现的情况。

虽然攻击时间表的某些细节因来源而异,但前面提到的同一份 GAO 报告提供了一些基本事实。时间表可以从私营部门活动和公共部门参与两个角度来查看,当时联邦执法部门意识到了这一点,联邦调查局和网络安全基础设施安全局 (CISA) 等联邦机构也参与其中。

从时间表的角度来看,据说 2019 年 9 月 SolarWinds 内部系统最初遭到入侵。尽管如此,SolarWinds 首席执行官 Sudhakar Ramakrishna 在 2021 年 RSA 大会上表示 (www.cyberscoop.com/solarwinds-ceo-reveals-much-earlier-hack-timeline-regrets-company blaming-intern),最初的侦察活动现在可以追溯到 2019 年 1 月。在 2019 年 9 月首次系统攻击的同时,恶意行为者还将测试代码注入 SolarWinds 环境,以验证他们确实破坏了系统并可以执行其预期活动。

恶意行为者使用名为“Sunspot”的恶意软件破坏 SolarWinds 软件开发过程并构建系统。然后,他们在 2020 年 2 月左右将一个现在称为“Sunburst”的后门注入 SolarWinds 的 Orion 产品中。2020 年 3 月,向客户提供了一个修补程序,随后 18,000 名 SolarWinds 客户下载了该修补程序。 2020 年 6 月,威胁行为者删除了其在 SolarWinds 构建的机器上放置的恶意软件。直到 2020 年 12 月,SolarWinds 才收到 Sunburst 的通知。SolarWinds 随后向美国证券交易委员会 (SEC) 提交了一份 8-K 报告 (http://sec.report/Document/0001628280-20-017451),该报告提供了 SolarWinds 当时所了解的有关情况的见解。

2020 年 12 月 15 日,SolarWinds 发布了软件修复程序来解决受影响的 Orion 产品。当然,这提出了一个有趣的难题,因为供应商之前的软件更新包含恶意软件并影响了客户。 CISA 于 2020 年 12 月 17 日发布了警报 (AA20-352A;http://cisa.gov/uscert/ncas/alerts/aa20-352a),警告存在一种高级持续性威胁 (APT),正在危害政府机构、关键基础设施和私营部门。此警报表明,五个不同版本的动态链接库 (DLL) 受到了影响。该警报还特别指出了威胁行为者的耐心、复杂性以及与攻击相关的整体高水平间谍技术。2021 年 1 月还发现了与 Sunspot 相关的其他发现。

网络安全公司 CrowdStrike 发布了对 SolarWinds 网络攻击的详细技术分析 (http://crowdstrike.com/blog/sunspot-malware-technical-analysis)。分析发现,恶意攻击者使用名为 Sunspot 的恶意软件破坏 SolarWinds 构建过程,并将其 Sunburst 后门插入 SolarWinds Orion IT 管理产品中。Sunspot 通过监控编译 Orion 产品所涉及的过程,用 Sunburst 后门代码替换原始源文件之一。然后,该后门促成了恶意攻击者创建反向 shell,以访问运行受影响版本的 SolarWinds Orion 的受感染受害者的基础设施。

关于 SolarWinds 网络攻击及其相关恶意软件和后门,还有更多内容可以写出来,这是迄今为止规模最大、最复杂的软件供应链攻击之一。几位联邦和商业技术领导人将 SolarWinds 网络攻击称为一次警钟,并强调需要加强行业对软件供应链保护的严格要求。

SolarWinds 网络攻击之所以如此邪恶,部分原因是恶意行为者利用了网络安全领域长期存在的最佳实践,即确保在供应商提供更新时修补软件。在这种情况下,更新被毒害,因此那些遵循最佳实践并及时更新/修补的人可能会受到影响。通过破坏构建过程,恶意行为者还能够将被感染的软件伪装成已签名且合法的软件。

自 SolarWinds 事件爆发以来,该公司已在其软件构建流程和功能方面投入了大量资金。一些报告和评论(例如 SolarWinds 首席信息安全官 Tim Brown 的报道)声称,他们修订后的“安全设计”计划每年将花费高达 2000 万美元(http://cybersecuritydive.com/news/solarwinds-1-year-later-cyber attack-orion/610990)。SolarWinds 参加了题为“保护软件开发构建环境”的网络广播(http://cybersecuritydive.com/news/solarwinds-software-build-reproducible-cyberattack-code/596850),他们在其中讨论了他们的安全设计方法,其中包括使用可重现的构建来消除二进制代码中的差异。这涉及到组织如何管理版本和依赖关系的变化,包括拥有恶意行为者需要破坏的多个环境才能成功破坏组织的代码。可重复构建 (http://reproducible-builds.org) 在 SLSA 等框架中被引用,特别是在其最高成熟度和严谨度级别 SLSA 4 级 (http://slsa.dev/spec/faq)。我们将在以下部分讨论可重复构建,但值得强调的是,它是一种成熟的实现,很可能最初被主要软件生产商采用,而且正如 SolarWinds CISO 所指出的那样,这不是一项廉价或轻松的任务

1.4 里程碑案例二:Log4j

虽然 SolarWinds 网络攻击是针对软件供应商的,但 Log4j 事件却大不相同,因为它针对的是广泛使用的开源软件 (OSS)。Log4j 事件于 2021 年 12 月 9 日开始引起公众关注,当时安全研究人员发现了流行软件库 Log4j 中的一个漏洞。Log4j 是一个基于 Java 的日志实用程序,是 Apache 软件基金会项目 Apache Logging Services 的一部分。当时,Log4j 主要用于记录与调试和其他活动相关的信息,以帮助开发人员。在事件发生时,据估计 Log4j 存在于超过 1 亿个环境和应用程序中。

2021 年 12 月 10 日,NIST 的国家漏洞数据库 (NVD) 将 Log4j 漏洞在其通用漏洞评分系统 (CVSS) 上归类为 10.0,并将其与通用漏洞和暴露 (CVE) CVE-2021-44228 相关联。随后还发布了与 Log4j 相关的 CVE,其中不仅包括远程代码执行漏洞,还包括拒绝服务 CVE。

零日漏洞公布后不久,新西兰计算机应急响应小组 (CERT) 警告称,该漏洞已在野外被利用 (http://cert.govt.nz/it-specialists/ advisories/log4j-rce-0-day-actively-exploited)。随后,CISA 发布了一项紧急指令 (http://cisa.gov/news/2021/12/17/cisa-issuesemergency-directive-requiring-federal-agencies-mitigate-apache-log4j),要求联邦机构缓解 Apache Log4j 漏洞。不久之后,2021 年 12 月 22 日,CISA、FBI、NSA 和国际合作伙伴发布了一份联合公告 (http://cisa.gov/news/2021/12/22/cisa-fbi-nsa-andinternational-partners-issue-advisory-mitigate-apache-log4j),以缓解 Apache Log4j 漏洞。此联合公告是为了应对全球范围内对 Log4j 漏洞的积极利用而发布的。CISA 主任 Jen East 曾称 Log4j 漏洞对世界各地的组织和政府构成了严重且持续的威胁,合作伙伴国家也表达了类似的看法。您可以在图 1.6 (http://unit42.paloaltonetworks.com/apache-log4j-vulnerability-cve-2021-44228) 中查看 Log4j 事件时间线。

与影响特定供应商的特定产品系列的 SolarWinds 不同,Log4j 的影响更加多样化和分散。Log4j 的应用范围非常广泛,从开发人员工具、云服务产品到安全供应商产品,无所不包。正如我们将在本书以云为重点的章节中讨论的那样,最大的云服务提供商 (CSP),例如 Amazon Web Services (AWS)、Microsoft Azure 和 Google Cloud,都发布了有关 Log4j 的指导,因为在事件发生时,Log4j 已用于他们的许多云服务产品中。当然,这不仅会对直接使用云服务的客户产生下游影响,还会对在 CSP 的基础设施和服务之上构建的其他组织产生下游影响,这不仅强调了易受攻击的软件组件的影响,还强调了由于软件供应链中的服务提供商,它可能产生的连锁影响.

除了 GAO 和其他机构提供的见解外,网络安全安全审查委员会 (CSRB) 还将 Log4j 作为其调查和报告的第一个网络事件 (http://cisa.gov/sites/default/files/publications/CSRB-Report-on-Log4-July-11-2022_508.pdf)。CSRB 是根据网络安全行政命令 (EO)“改善国家网络安全”成立的 (http://cisa.gov/sites/default/files/publications/Cyber%20Safety%20Review%20Board%20Charter_508%20Compliant.pdf)。CSRB 的成立也类似于国家运输安全委员会 (NTSB),其目标是审查重大网络事件并提出具体建议,以推动公共和私营部门的改进。委员会的成员包括具有不同独特专业知识的公共和私营部门领导人。他们的第一份报告(如前所述)重点关注 Log4j,其中大量提到了软件透明度、库存和治理的必要性,而软件物料清单 (SBOM) 是这一追求的核心组成部分。该报告呼吁组织利用 SBOM 来提高 IT 资产和应用程序清单的准确性,并呼吁管理和预算办公室 (OMB)、国家网络总监办公室 (ONCD) 和 CISA 等组织在生态系统成熟时提供有效使用 SBOM 的指导。该报告 18 次提到 SBOM,呼吁公共和私营部门组织在 SBOM 和软件透明度领域采用并增加投资

CSRB 的 Log4j 报告内容全面,将其建议分为四类。这些建议包括解决 Log4j 的持续风险、推动现有的安全卫生最佳实践、构建更好的软件生态系统以及进行未来投资。报告承认,组织将在未来几年内努力应对 Log4j 漏洞,并应继续报告和观察 Log4j 的利用情况。报告呼吁组织投资于识别易受攻击系统的能力,建立漏洞响应程序,并继续开发准确的 IT 和应用程序清单,这是 SBOM 在软件组件和 OSS 消费环境中发挥作用的地方。企业中拥有强大软件组件清单的组织将能够更好地应对下一次 Log4j 类型的事件,了解其组织是否易受攻击以及在何处易受攻击。报告呼吁 OSS 开发人员参与基于社区的安全计划,并投资培训开发人员进行安全软件开发,这是 OpenSSF OSS 安全动员计划中的一项关键建议,我们将在本书后面讨论。它还呼吁改进 SBOM 工具和采用,并投资于关键服务的 OSS 维护支持。最后,该报告还呼吁在关键领域进行投资,例如联邦政府供应商的软件透明度基本要求、探索网络安全报告系统 (CSRS) 以及研究构建安全软件的激励结构。所有这些建议都与公共和私营部门其他领先组织的建议一致,例如 NIST、Linux 基金会、OpenSSF 等。

为了承认易受攻击的 OSS 组件(例如本案中的 Log4j)威胁的普遍性,FBI 和 CISA 于 2022 年 11 月发布了联合网络安全咨询,宣布美国联邦民事行政部门 (FCEB) 的一个机构遭受了伊朗政府支持的攻击。恶意行为者利用未打补丁的 VMware Horizon 服务器中的 Log4Shell 漏洞,安装加密挖掘软件,甚至横向移动到域控制器 (DC) 并泄露凭据以实施反向代理,从而在环境中保持持久性 (www.cisa.gov/uscert/sites/default/files/publications/aa22-320a_joint_csa_iranian_government-sponsored_apt_actors_compromise_federal%20network_deploy_crypto%20miner_credential_harvester.pdf)

1.5 标志性案例三:Kaseya

另一个值得讨论的非常突出的软件供应链攻击是 Kaseya 勒索软件攻击。Kaseya (http://kaseya.com) 是一家统一的 IT 管理和安全软件公司,专门为托管服务提供商 (MSP) 和 IT 团队提供帮助。他们的解决方案旨在帮助团队在 IT 安全、效率和服务交付方面取得进步。

Kaseya 勒索软件攻击发生在 2021 年 7 月,估计已影响了 2,000 家组织。它被归咎于 REvil 勒索软件组织,这是一个主要讲俄语的恶意行为者团体。REvil 组织的个人与 Kaseya 等攻击有关,但也与针对美国企业甚至政府实体的其他攻击有关。

Kaseya 为客户提供本地和基于软件即服务 (SaaS) 的软件解决方案。2021 年 7 月 2 日,该组织的事件响应 (IR) 团队检测到其名为 Kaseya VSA 的远程管理软件存在潜在的安全事件。初步调查引起了足够多的关注,以至于该组织建议其所有本地客户关闭 VSA 服务器,直至另行通知,并且他们还关闭了自己的基于 SaaS 的产品 (http://helpdesk.kaseya.com/hc/en-gb/articles/4403440684689)。Kaseya 建议客户关闭服务器至关重要,因为攻击者在初始攻击期间删除了 VSA 的管理访问权限。

随后,Kaseya 与 FBI 和 CISA 的外部权威机构和专家合作开展 IR 活动。Kaseya 迅速提供了工具,帮助组织确定他们是否因尝试检测入侵而受到影响。在 CISA 和 FBI 等组织与 Kaseya 合作的同时,他们也开始为可能受到影响的客户提供指导 (http://cisa.gov/uscert/ncas/current-activity/2021/07/04/cisa-fbi-guidancemsps-and-their-customers-affected-kaseya-vsa)。他们的指导包括使用 Kaseya 提供的检测工具、加强身份验证流程以及最大限度地减少与已知可信 IP 地址的网络通信等活动。

与此同时,Kaseya 开始测试补丁以解决问题并实施其他缓解安全控制措施。他们还发布了客户指南,试图为即将到来的补丁活动做好准备(http://helpdesk.kaseya.com/hc/en-gb/articles/4403709150993)。

在此过程中,2021 年 7 月 8 日,白宫发表官方声明,将此次袭击归咎于俄罗斯。美国政府领导层也发表声明,承诺追究俄罗斯对此次袭击的责任。虽然 Kaseya 努力为本地和云端的客户解决问题,但有传言称,该组织的高管此前已在数年内被警告过其软件存在缺陷(http://krebsonsecurity.com/2021/07/kaseya-left-customer-portal-vulnerableto-2015-flaw-in-its-own-software)。更有趣的是,涉及的 CVE CVE-2015-2862 属于 Kaseya 自己。

虽然据称此次攻击本身仅影响了该组织 40,000 多名客户中的 0.1%,但根据该组织首席执行官 Fred Voccola 的评论,这一比例仍然相当于 800 到 1,500 家小型到中型组织,这些组织通过使用 Kaseya 软件的 MSP 受到影响。这种涓滴效应是现代软件供应链复杂性的完美例证,以及单个软件的影响如何影响数千个下游消费者。大多数消费者都无法了解他们的 MSP 用于向他们提供服务的软件,因为软件供应链不透明,尤其是在与 MSP 和 CSP 等外部服务提供商打交道时。下游消费者只知道他们直接从提供商那里消费的服务或软件在交付过程中使用。

值得注意的是,回到白宫关于追究责任人责任的评论,已经逮捕了相关人员。美国司法部 (DOJ) 于 2021 年 11 月宣布 (http://justice.gov/opa/pr/ukrainian-arrested-and-charged-ransomware-attackkaseya),俄罗斯国内安全机构逮捕了 14 名与 REvil 勒索软件组织有关的个人。这还包括缴获与该组织各种勒索软件漏洞相关的 610 万美元。司法部领导层还强调,他们将继续针对那些专注于美国受害者的个人。

1.6 案例的启示

从这些案例中得出的最重要的结论是,专注于传统的“最后一英里”防御措施(如散列和代码签名)是远远不够的,而且可能会给人一种虚假的安全感。最成功的攻击发生在这些过程的上游,签署恶意代码可能比根本不签署造成更大的危害。

其次,就像传统的网络防御一样,建立“正常”的基线可以为异常检测创建标准参考。这包括许多软件物料清单工件的生成,以及有关这些工件的元数据,如散列和代码签名。虽然不是明确的(这似乎与上一段相矛盾),但这些仍然是有效的技术,但它们必须在流程的早期执行,并在流程的每一步进行验证和重新验证。

除了这些静态工件之外,了解软件的代码执行流程和网络行为对于识别恶意功能也很有价值。例如,在 SolarWinds 的案例中,是行为变化(不一定是在代码审查中发现的任何东西)揭示了这种妥协。安全软件开发是一个包含多个阶段和许多妥协机会的过程。虽然零信任架构的概念是为身份和资源访问(例如应用程序访问控制)而设计的,但核心原则同样适用于安全软件开发。作为零信任核心原则的提醒,这些原则包括:

■ 用户和身份

■ 设备

■ 网络和环境

■ 应用程序工作负载

■ 软件供应链

■ 数据

安全软件需要在整个生命周期内采用多学科方法。虽然软件物料清单之类的技术是工具带中的一种工具,但它无法阻止诸如 SolarWinds 之类的复杂攻击。没有“一刀切”的安全工具可以解决这些问题,它需要彻底改变我们今天开发软件的方式以及我们在软件开发过程的所有阶段和整个软件供应链中管理信任的方式。交付代码的组织要对他们交付的所有代码负责,而不仅仅是他们编写的代码,这意味着上游输入的验证与他们自己的开发团队制作的软件一样重要,甚至更重要。

1.7 小结

在本章中,我们讨论了软件供应链威胁的背景以及攻击者的一些相关诱因。我们还讨论了软件供应链攻击的潜在结构。我们介绍了威胁建模的基础知识及其在防止软件供应链攻击中可以发挥的作用。最后,我们讨论了一些具有里程碑意义的软件供应链攻击,这些攻击影响了各种实体,例如专有软件供应商、OSS 组件和托管服务提供商 (MSP)。

第二章传统的供应商风险管理

传统的供应商风险管理方法历来用于了解软件和产品供应商的安全软件开发实践。其理念是,要求供应商回答一系列关于他们如何处理某些安全控制的问题,这可能是确定他们是否了解他们应该做什么、是否有记录在案的流程以及他们是否在做他们所说的事情的唯一方法。这是通过要求提供额外的证据来表明他们正在做什么来实现的。但首先,让我们了解一下这个问题,并检查一下这种方法的有效性。

2.1评估

首先,这些评估面临着巨大的潜在挑战。企业每年如何进行数百甚至数千次评估来执行风险管理计划?最常见的方法是利用一份标准问卷,将其发送给所有供应商,向他们提出相同的问题,以便将供应商相互比较。但哪些问题是有效的?多少个问题才算足够?是否用相同的方式来评估所有供应商?我们怎样获得提出好问题所需的背景信息?又怎样才能有效地处理所有的问卷?这绝对是一项艰巨的工作!不仅对软件消费者来说很麻烦,对软件提供商来说也是如此。因为软件供应商必须使用现有方法,也就是传统的供应商风险管理来处理来自消费者和客户的多个请求,尤其是当他们与许多客户合作时。

其次,一旦建立了流程和执行方法(可能在内部执行或外包给评估提供商),获得供应商的合作可能非常棘手。通常,在续约前或基于供应商应遵守的合同条款进行评估工作是最有效的。然而,这些评估对供应商来说代价很高,并且他们可能缺乏分享信息的动力。例如,如果合同要求他们分享软件中的漏洞并迅速修复这些漏洞,从成本角度来看,这实际上是要求他们参与一项不符合自身最佳利益的活动。

最后,什么被认为是可接受的证据?是一张他们执行所需活动的截图吗?这不过是特定配置或活动在某个时间点的快照,不能保证它会持续一致地发生。那么,活动日志呢?如何确定日志没有被伪造,或者截图能代表整个环境中重复发生的过程吗?政策的证据很好,但怎么知道它是否得到了持续一致的执行?这些评估通常由风险团队进行,缺乏与安全从业者的合作,而安全从业者可以帮助验证这些结果,甚至理解公司关于供应商实践所传达的信息。由于这些原因,许多安全从业者认为传统的风险评估价值不高,仅仅是合规活动。当然,也有例外,但在很多情况下,这种传统的风险评估方法不足以实现全面的风险管理,需要额外的严格性。

这也给消费者带来了挑战。如果你是一家企业,从外部供应商处购买软件和服务,你的组织和团队在给定时间段内(如一个月或一年)只能处理有限的评估、相关文档和与供应商的接触。根据我们的经验,团队通常在向典型组织添加成倍增加的软件、供应商和服务,这超出了团队适当处理或管理它们的能力。这常常导致所谓的影子IT(shadow IT),或者说在企业环境中未经管理的软件。传统意义上的标准化评估也存在挑战,原因包括进行评估的专业人员的主观性以及他们对被评估技术和软件的偶尔缺乏了解。这并不是说专业评估和见解没有价值或将来不会有价值。但在软件透明度、自动化、可见性和文档方面的创新也可以带来更高的对特定软件或供应商及其相关实践的安全性保证。

传统的供应商评估过程通常通过自我声明或第三方评估机构进行,每种方法都有其挑战和缺点。自我声明让供应商自己证明他们符合特定要求,但当涉及收入和合同时,这种方法容易出现问题,并且可能带来主观解释的风险,通常供应商在评估自己时会倾向于给出正面的解释。一个显著的例子是国防部的国防工业基地(Defense Industrial Base, DIB),它要求承包商自我声明符合NIST 800-171要求和控制措施。

多份报告揭示了自我声明分数的显著差距,这些分数被夸大了,与第三方评估的分数形成了鲜明对比。由于安全控制措施未能按预期实施,美国多家联邦国防承包商经历了本可以预防或至少减轻的安全漏洞。这种现实情况导致了国防部网络安全成熟度模型认证(Cybersecurity Maturity Model Certification,CMMC)框架的创建,该框架要求第三方评估合规性。

自我评估的另一面是使用第三方评估机构(third-party assessment organizations,3PAOs),这些独立的第三方会对实体的特定框架或要求的合规性进行初步和定期评估。一个例子是美国联邦政府的联邦风险与授权管理计划(Federal Risk and Authorization Management Program,FedRAMP),该计划帮助授权联邦政府使用的云服务提供商(cloud service providers,CSPs)。虽然这种方法比自我评估提供了更高的保证,但也非常繁琐、昂贵且耗时。

以FedRAMP为例,它已经存在了十年,但截至目前,FedRAMP市场上授权的云服务产品不到300个,而商业市场上可供消费的云服务产品有成千上万。这种模式在提供更高保证的同时,由于第三方评估机构方法对供应商和市场施加的时间和成本,显著减少了对创新解决方案和提供商的访问,导致一些小公司难以承受这些费用和繁琐的过程,或者认为不值得。这些方法在规模上存在挑战,或会对没有足够收入和预算的小公司施加沉重的成本负担。

传统的问卷调查流程繁琐、耗时又昂贵。更糟糕的是,这种流程充满了风险,因为消费者获得的保证来自瞬时证据,基于主观评估,且经常是由软件或服务提供商自我声明,这些提供商因收入和合同关系,倾向于给出正面的评价。传统的供应商风险管理实践通常由手动、基于纸质的活动驱动,这些活动主观且繁琐。

随着软件透明度的提升,我们现在看到的是基于证据的评估,可以查看供应商的软件及其相关组件,以确定其风险状况,这比口头交流和基于表格的问卷调查更能有效证明安全开发实践的有效性。我们还看到市场上有创新解决方案,特别是在云计算和声明式基础设施和应用程序方面,允许近实时的合规性评估,利用API和自动化技术,在摆脱困扰行业数十年的手工表格流程的同时,提供更高的合规保证。当然,我们也认识到并非所有的安全控制都可以自动化或是技术性的,它们始终需要专业见解和评估以及人际互动。

2.2 软件开发生命周期评估

软件开发生命周期(Software Development Life Cycle,SDL)评估更侧重于了解供应商的流程。虽然这个框架可能类似于传统的供应商风险评估,但通常由合格的应用安全顾问进行的集中评估更为细致。一般来说,这些评估与记录在案的流程保持一致,并且可能参考定义明确的SDL,例如微软SDL。这使得顾问能够将供应商的流程与最佳实践进行对比,以确定推荐的活动是否已定义和理解,最重要的是,验证这些活动是否以一致的方式实施。

对于大型产品供应商而言,流程不一致的情况尤其常见。例如,一个大型原始设备制造商(Original Equipment Manufacturer,OEM)可能为其每条产品线创建不同的法律实体,这导致10-20个不同的组织,每个实体都有不同的流程。由于法律结构的不同,安全条款的合同要求也存在不一致。如果你评估其中一个实体的SDL,很容易将该评估结果应用于你从他们那里购买的每一个产品。但这样做是不准确的,可能会导致错误的假设和有害的风险决策。

这就是使用诸如软件工件供应链级别(Supply Chain Levels for Software Artifacts,SLSA)等框架的价值所在。我们将在本书后面详细描述SLSA。SLSA以类似于SDL的视角看待威胁环境,识别出可能的薄弱点——即必须验证的外部信任点——因为这些点有可能对你的SDL产生负面影响。

2.3应用程序安全成熟度模型

与SDL评估类似,查看诸如构建安全成熟度模型(Building Security in Maturity Model,BSIMM)或软件保证成熟度模型(Software Assurance Maturity Model,SAMM)等模型,可以非常有效地记录供应商软件项目的成熟度。当然,SDL是其中的一部分,但查看这些模型之一,如OWASP SAMM,也称为早期版本中的OpenSAMM,可能会有所帮助(https://owasp.org/www-project-samm)。

BSIMM也被广泛使用,但由于它是一个专有模型,我们更倾向于研究开源方法。SAMM定义了如图2.1所示的领域。

SAMM定义了五个业务功能,如图2.1所示:治理、设计、实施、验证和运营。在这些业务功能中,每个功能包含三个安全实践。每个安全实践涉及两个相互补充并相互构建的活动流。由于SAMM是一个开放模型,它可以内部用于评估一个组织,也可以由第三方外部使用。值得注意的是,NIST安全软件开发框架(Secure Software Development Framework,SSDF)指导——我们将在第七章“现有和新兴商业指导”中讨论,并且对向美国政府出售软件的供应商是强制要求的——经常使用SAMM,并在SSDF的实践和相关任务中交叉引用。

与所有OWASP项目一样,SAMM是一个社区驱动的项目,旨在可衡量、可执行且多用途。与BSIMM不同,SAMM是规定性的,这意味着它规定了组织可以采取的具体行动和实践,以提高其软件保证。正如其名称所示,SAMM是一个成熟度模型。在其指定的安全实践中,范围从1级到3级,起点为0级。尽管SAMM是一个成熟度模型,但并不要求所有组织在所有实践中都达到最高的成熟度水平。成熟度要求和目标取决于组织的资源、合规要求、资源和任务集。让我们深入了解SAMM中的一些业务功能和相关的安全实践。

治理

第一个业务功能是治理,它专注于与组织管理软件开发活动相关的流程。其实践内容包括战略与指标、政策与合规以及教育与指导。战略与指标方面,涵盖了创建、推广,并随时间进行测量和改进;政策与标准则涉及制定并管理其在整个组织中的实施和遵守。教育与指导分为培训与意识和组织与文化两个部分。培训与意识主要提升各利益相关者对软件安全的认知,而组织与文化则致力于在组织内部推动安全文化的形成。

设计

第二个业务功能是设计,它专注于组织创建和设计软件的流程和活动。安全实践包括威胁评估、安全需求和安全架构。威胁评估侧重于应用风险分析和威胁建模等活动流。通过风险分析,组织确定哪些应用被攻破会构成严重威胁,而威胁建模帮助团队了解正在构建的内容、可能出错的地方以及如何缓解这些风险。安全需求涉及软件构建和保护,以及可能参与组织应用开发的相关供应商组织(如外包开发人员)的要求。安全架构处理的是软件设计中涉及的各种组件和技术,确保架构设计的安全性和技术管理,包括识别和管理应用程序所使用的技术、框架、工具和集成的相关风险。

实施

第三个业务功能是实施,它涉及组织如何构建和部署软件组件,并可能包括缺陷管理。所涉及的安全实践如下:

- 安全构建:使用一致、可重复的构建过程和依赖关系核算

- 安全部署:提高软件部署到生产的安全性

- 缺陷管理:涉及管理已部署软件的安全缺陷

安全构建实践包括构建流程和软件依赖。构建流程确保你在部署时使用可预测、可重复的安全构建流程。软件依赖则关注外部库,确保它们的安全状况符合组织的要求和风险容忍度。

安全部署实践专注于将软件交付到生产环境的最后阶段,并确保在此过程中其完整性和安全性。与该实践相关的方面包括部署流程和秘密管理。部署流程确保组织拥有可重复且一致的部署流程,将软件工件推送到生产环境以及必要的测试环境。秘密管理关注对敏感数据(如凭证、API密钥和其他秘密)的适当处理,防止恶意行为者利用这些数据破坏软件开发中涉及的环境和系统。

最后一个安全实践是缺陷管理,专注于收集、记录和分析软件安全缺陷,以便做出数据驱动的决策。相关方面包括缺陷跟踪和指标,并且进行反馈。这些方面涉及缺陷的收集和后续处理,并通过这些活动推动安全性的改进。

验证

验证业务功能涉及组织在软件开发过程中如何检查和测试工件的流程和活动。与验证相关的安全实践包括架构评估、需求驱动测试和安全测试。架构评估验证软件及其支持架构的安全性和合规性,而需求驱动测试和安全测试则基于用户故事等项目,通过自动化检测和解决安全问题。

架构评估包括验证和缓解两个方面。验证旨在确保架构中安全目标和要求的实现,而缓解则是针对现有架构中已识别的威胁进行处理。这些实践中的测试活动确保组织进行诸如滥用/误用测试等活动,采用模糊测试等方法。模糊测试是一种软件测试方法,通过注入无效或格式错误的输入,揭示软件缺陷或识别可能被滥用以攻击应用程序的功能。安全测试则包括广泛的自动化测试基线和深入的理解,涉及对高风险组件和复杂攻击向量的手动测试,这些是自动化测试无法完成的。

运营

运营业务功能确保应用程序及相关数据在整个生命周期内,包括运行时环境中的机密性、完整性和可用性(confidentiality, integrity, and availability,CIA)。安全实践包括事件管理、环境管理和运营管理。进一步细分,这些实践涵盖了各种领域,如事件检测与响应、配置加固和补丁管理。最后,运营管理确保在数据创建、处理、存储和处理的整个生命周期内进行数据保护,并确保不再主动部署或支持已到生命周期末期的服务和软件。这减少了组织的攻击面,移除了其系统和应用程序中可能存在的漏洞组件。

通过利用SAMM并涵盖各种业务功能、安全实践和活动流,组织可以更好地确保其应用程序安全成熟度,其软件消费者也同样受益。

2.4 应用程序安全保证

传统上,应用程序安全实践集中在应用程序测试的概念上,我们在这里称之为应用程序安全保证。在这里,应用程序安全超越了治理和流程等较软的主题,旨在回答有关应用程序技术风险的问题。我们在这里讨论五种主要方法和几种使用的技术:

- 静态应用程序安全测试(SAST)

- 动态应用安全测试 (DAST)

- 交互式应用程序安全测试 (IAST)

- 移动应用程序安全测试(MAST)

- 软件组成分析(SCA)

静态应用程序安全测试

进行代码审查的概念,对于从事应用程序安全实践的人来说可能并不陌生。这是对某一时刻应用程序或软件组件源代码的静态视图。通常,在一些重要的里程碑,如重大发布或架构变更时,会进行详尽的静态应用程序安全测试(static application security testing, SAST)。而日常的代码审查则仅限于对代码库中新编写或更新的代码进行检查。

SAST可以通过手动或自动方式进行。然而,在大型软件项目中,手动审查可能会面临可扩展性问题。此外,由于某些应用程序框架在不同路径中可能重复使用文件名,这也可能使测试人员感到困惑。即使是手动代码审查,测试人员通常也会遵循优先级流程,重点寻找已知漏洞函数或应用程序的高信任区域,如身份验证和访问、密码管理、数据加密等。挑战在于,像输入验证例程等重要功能可能并不总是在这些审查中被捕捉到,而且结果高度依赖于测试人员的技能和测试范围的时间。

同样,自动化测试可以帮助完成测试的完整性,并以更快的速度处理大规模的代码库,但在所有测试方法中,SAST的误报率最高。即使是最好的SAST工具,误报率通常也在5%或更高。这看起来不多,但当你意识到一个大型应用程序可能识别出成千上万的错误时,情况就不同了。尽管如此,通过利用机器学习(ML)等技术进行创新,可以基于先前的审计活动构建,从而提高准确性。(误报是指基于规则集识别出的发现,尽管这些发现实际上并未对系统构成风险。这些误报可能会导致团队浪费时间分析那些并不实际构成风险但根据使用的工具和规则触发的发现。)这也是对软件材料清单(software bill of materials, SBOM)作为漏洞检测手段的常见批评。误报会制造噪音,损害应用程序安全计划的可信度,并可能导致软件发布延迟或在无明显价值的错误领域重新优先考虑安全工作。这种认知消耗可能会使团队士气低落,并阻碍软件交付的速度。

尽管存在这些问题,SAST仍然是识别软件缺陷、安全性和质量的重要且有价值的手段之一。它也是帮助开发人员了解他们在哪里编写不安全代码的最佳方法之一。许多现代集成开发环境(IDEs),如Eclipse等,配备了SAST工具的插件,当开发人员使用不安全约定或做出可疑的代码质量选择时,这些插件会提供即时反馈。此外,许多安全编码培训平台使用不安全的代码片段示例来培训开发人员编写更安全的代码。

在软件透明度工作中利用SAST的最有用方法之一是帮助验证和改进你的软件物料清单,并识别出哪些大型库被使用,但只需要其中的一小部分功能。通常情况下,一个包含100个或更多函数的库会被导入,但你的软件只调用了不到10个函数,这种情况下,SBOM可能会识别出一些实际上无法被利用的漏洞,导致误报。如果你能剔除不必要的代码,将会减少很多噪音。不过,修改后别忘了重命名你的库,因为SBOM工具会根据库的名称和版本来识别内容,如果名称和版本不匹配,可能会导致识别错误。

动态应用安全测试

虽然SAST通过源代码从内到外检查应用程序,动态应用程序安全测试(dynamic application security testing,DAST)则通过HTTP和其他基于Web的协议从外到内进行测试。需要注意的是,DAST通常局限于Web应用程序,无法用于桌面、移动或其他不监听和响应HTTP的应用程序。此类测试专注于直接与正在运行的应用程序或其组件(如API或监听服务)进行交互。DAST的一个挑战是,测试必须在应用程序达到足够的操作状态后才能进行,因此,其执行时间比SAST要晚得多。一个关键的优势是DAST的误报率较低,但相应的漏报率更高。(漏报是指测试未能检测到实际存在的安全问题,这同样是不理想的。)

通常,这种方法的工作方式是配置扫描器以编程方式与应用程序交互,例如,通过脚本化的浏览器模拟界面。扫描器首先浏览Web应用程序,识别所有路径(除了测试人员排除的那些),跟随页面上的任何链接,并忽略测试范围外的其他Web域。这通常也被称为Web爬虫或蜘蛛。如果需要身份验证,也可以配置扫描器处理应用程序中的特定Web表单。

在蜘蛛程序完成后,DAST工具会构建一个可供测试的路径列表,并使用预配置的测试列表来搜索缺陷,如SQL注入和跨站脚本攻击等。一旦识别出潜在风险并捕获到令工具怀疑问题有效的证据,DAST工具会以扫描报告的形式将这些结果返回给测试人员。自动化的DAST测试通常需要很少的测试技能和交互,但它确实提供了对应用程序工作原理的良好可见性。在某些情况下,这种可见性在构建Web应用程序防火墙规则和了解应用程序的攻击面时非常有用。

更复杂的DAST场景通常涉及拦截代理的概念,即测试人员在其浏览器中配置一个Web代理,拦截他们的HTTP请求和响应,以便进行操作和利用应用程序。尽管这通常是一个手动操作,但从应用程序站点地图开始,可以为测试人员提供测试范围。此外,大多数此类工具确实提供了一定程度的自动化,原生或通过插件实现,如Burp Suite或Zed Attack Proxy(ZAP)工具系列所使用的那样。

混合分析映射(HAM)是一种结合SAST和DAST优势的技术,能够生成混合静态动态测试结果。其理念是,SAST可以对软件进行全面覆盖并识别潜在问题,然后运行DAST,彻底扫描应用程序的攻击面,寻找与SAST发现相关的漏洞。这种方法对于以最大程度的可信度对漏洞进行优先排序非常有效。然而,尽管这种匹配能够提高检测的准确性,SAST的发现仍然需要经过验证,以确保其真实性和相关性。

在软件供应链安全方面,建议回到应用程序的威胁模型,考虑它可能被如何滥用。例如,如果你的应用程序调用外部脚本,外部域名被接管是否会将恶意代码注入到用户的会话中?拦截代理提供了出色的功能,可以操纵和重定向流量,以模拟这些场景。如果应用程序执行组件更新呢?这些场景是无穷无尽的,通过赋予你的测试团队使用灵活工具的能力,发挥创造力并拥抱他们的“邪恶”一面,你可以扩展对潜在风险的理解。

另一个在讨论DAST时值得强调的点是其识别第三方客户端依赖项及其已知漏洞的潜在能力。例如,一个Web应用程序通过脚本标签而不是包管理器(如npm)包含库。大多数SBOM工具可能会忽略这种检查和上下文,而DAST工具可能能够识别并报告这些潜在风险。

交互式应用程序安全测试

另一种测试形式是交互式应用安全测试(IAST),它使用运行时中的应用程序仪表或使用软件开发工具包(SDK)直接进入运行中的应用程序,跟踪代码流动情况,观察数据在应用程序中的流动情况。IAST供应商声称,这种方法可以比其他测试方法更真实地反映应用程序的运行情况,有时使用IAST就像在托管应用程序的服务器上安装一个软件代理一样简单,但通常不支持所有编程语言和框架。

这种技术也是过去十年中出现的一种被称为运行时应用程序自我保护(RASP)的新型保护机制的核心。RASP作为网络应用防火墙(WAF)的替代或至少是补充方法出现。由于RASP了解应用程序内部发生的事情,它不会像WAF那样被绕过WAF风格的攻击或签名变异所欺骗。然而,由于它看不到原生的网络流量,RASP无法在嘈杂的攻击影响网络应用程序之前进行缓解。

事实上,IAST供应商(如Contrast Security)的研究表明,我们认为会给我们带来风险的许多软件实际上从未被我们的代码调用过。大多数开源组件可能只使用了其功能的10-20%。此外,随着SaaSBOM(捕获服务的物料清单)、API、数据流等主题的发展,IAST可能是捕获这些信息最可行的方法之一。这是目前SBOM工具供应商不支持的领域,但随着软件透明度市场在未来几年中的成熟,IAST将扮演的重要角色值得期待。

移动应用程序安全测试

随着移动设备及其相关应用程序的普及,另一种测试形式在行业中变得常见。这被称为移动应用安全测试(MAST)。MAST涉及使用静态和动态测试方法来识别与移动应用程序、平台和设备(如Android和iOS)相关的安全漏洞和缺陷。这种测试可以帮助识别危险功能、过多权限以及可能被恶意行为者利用的漏洞。随着SBOM(软件物料清单)概念的发展,我们现在在移动设备领域看到了SBOM的创新解决方案,例如NowSecure,它可以从运行中的应用程序生成SBOM,包括其应用程序库依赖关系、操作系统级别依赖关系和应用程序正在通信的服务(www.nowsecure.com/press-releases/nowsecure-announces-the-worlds-first-dynamic-software-bill-of-materials-sbom-for-mobile-apps)。

软件成分分析

另一种常见的应用保障方法和工具类别是软件成分分析(SCA)。简而言之,SCA有助于识别代码库中的开源软件(OSS)及其相关依赖关系。组织已经开始广泛使用OSS组件和库。SCA可以帮助评估应用程序的安全性、许可证合规性和代码质量。一些SCA工具提供支持生成SBOM(软件物料清单),以帮助提供组成应用程序的组件和依赖关系的详细清单。正如我们将在第10章“供应商的实用指南”中讨论的那样,了解应用程序或产品中包含哪些OSS组件及其相关的许可和漏洞信息是至关重要的。行业实践者通常还建议在SDLC(软件开发生命周期)早期使用SCA工具,以便在软件开发期间识别和减轻漏洞,防止这些漏洞传递给应用程序用户或在SDLC的后期阶段需要更昂贵和破坏性的修复。在第6章“云和容器化”中,当我们讨论推动DevSecOps时,我们将触及这一点。

2.5哈希和代码签名

使用加密验证的历史可以追溯到几十年前,通过诸如MD5和SHA-256之类的算法构建单向哈希。其理念是由于这是不可逆的加密,不能被操控,并且因为哈希理论上应该是唯一的,可以用于表示文件的完整性。如果攻击者修改了软件,并且你计算的文件的结果哈希与软件供应商提供的哈希不匹配,你是安全的。但如果攻击者在替换软件时也替换了哈希呢?它是否以任何方式在带外计算或存储?如果答案是否定的,那么很难确定哈希的合法性。此外,像monomorph(https://github.com/DavidBuchanan314/monomorph)这样的工具允许创建所谓的哈希碰撞,即两个不同的文件可以产生相同的哈希,从而使其唯一性失效。因此,MD5在法医学上已经不被认为是可靠的。更强的哈希机制如SHA-256等更好,但它们仍然存在信任问题。

此外,单独计算哈希的过程在操作上并不高效。考虑以下八步过程:

- 确定要下载的文件。

- 下载文件。

- 确定哈希的存储位置。

- 下载哈希文件。

- 确定哈希方法。

- 如果尚未安装,则下载并安装哈希计算工具。

- 使用哈希工具处理文件。

- 将输出与文件的哈希进行比较。

另外,有一些工具可以使这一过程更容易,但你仍然需要处理源文件。一些供应商已经开始在其软件更新机制中执行哈希验证,但很难知道他们在这里具体做了什么以及是否有效。

哈希不仅用于验证下载文件的完整性,还可以确保软件物料清单中元素的有效性,查找恶意软件数据库中的组件哈希,并理解你所看到的证明是否真的与你认为的一致。许多逆向工程工具甚至会创建代码块或函数级别的哈希,以唯一标识函数,在某些工具中被称为函数ID(FIDs)。

然而,哈希可能非常脆弱,因为两个完全相同的文件在生成哈希的过程中,可能会由于生成方式或生成时间的不同而产生不同的哈希。一些典型的场景包括在构建过程中哈希一个组件,而不是在源代码中表示的组件。代码中的优化,如去除符号或特殊字符,可能会导致功能上相同但哈希不同的软件。甚至在Windows和Linux上创建的哈希也可能不同,具体取决于创建哈希时如何处理行尾字符。

法医学中出现的一种技术是哈希相似性,或使用距离算法进行哈希。像ssdeep和TLSH(https://tlsh.org)这样的哈希函数提供了一种手段,用于识别两个哈希何时非常相似,并且在试图识别不完全相同但足够接近以进行比较的独特软件组件时非常有用。

类似于哈希的概念是代码签名,这是一种通过受信实体加密签名代码或文件对象以验证他们生成该工件的技术。这是使用公钥加密完成的,其中签名者使用私钥证明其身份,任何人都可以使用公钥验证签名。

这是一个非常强大的机制,直到你意识到任何人都可以获得代码签名证书,如果验证者不验证签名文件的实体是否是他们期望看到的实体,这可能会导致一种虚假的安全感。在公钥加密的背景下,如果证书颁发机构被破坏,可能会使签名或对所颁发证书的信任失效。最后,我们已经看到几个场景,其中合法软件的签名加密材料被盗并嵌入到恶意文件中,或者实体被破坏并其私钥被盗。然而,如果需要使用时间戳机构(TSA),可以在一定程度上减轻这种风险。

一种出现并显示出希望的技术是通过签名链进行证明。例如,一个大的SBOM可能需要来自多个利益相关者的输入,或者我们可能希望将构建证明与SBOM链接。通过签署这些证明,我们创建了一个机制,可以进行多个证明的自动验证和链接,而无需单个实体了解SBOM的所有方面。

签名领域最新的创新之一是名为Sigstore的努力,它将在后续章节中详细讨论。

2.6总结

在本章中,我们讨论了一些与传统供应商风险评估、第一方与第三方证明挑战以及应用程序成熟度模型相关的历史背景。我们还讨论了一些常见的应用保障和安全措施工具和方法,以识别并促进缓解应用程序中的漏洞和缺陷。在下一章中,我们将深入探讨一些行业对漏洞评分、数据库及传统漏洞优先级方法的改进。

第三章 漏洞数据库和评分方法

关于应用程序安全和漏洞管理的对话的一个关键方面是对漏洞进行分类和评分的方法。这是推动软件透明度的一个重要方面,更重要的是,软件安全。如果不了解存在哪些软件漏洞以及这些漏洞的评分方式,组织就很难确定漏洞的优先级以进行修复。软件生产商可以确定漏洞的优先级进行修复,以降低客户的风险,并告知客户其产品中漏洞的严重性和可利用性。软件消费者可以了解他们正在使用的软件的固有风险,并就其消费和使用做出风险知情决策。

3.1公共漏洞与暴露

“公共漏洞与暴露”(CVE)是一个项目,旨在识别、定义和编目公开披露的影响软件或硬件的网络安全漏洞。作为一个组织,CVE涉及国际研究人员和组织的参与,这些合作伙伴帮助发现和发布漏洞,并以标准化格式描述这些漏洞。CVE项目和概念的起源可以追溯到1999年1月由David Mann和Steven Christey撰写的一份MITRE白皮书,标题为“Towards a Common Enumeration of Vulnerabilities”(https://cve.mitre.org/docs/docs-2000/cerias.html)。这份白皮书描述了当时的网络安全格局,其中包括多个独立的漏洞数据库,它们具有独特的格式、标准和分类法。白皮书的作者解释了这如何影响互操作性和漏洞信息的共享。在互操作性的障碍中,他们提到了不一致的命名约定、管理来自不同来源的类似信息,以及数据库之间映射的复杂性。

为了促进安全软件工具之间的互操作性,提出了CVE作为一个标准化列表,帮助列举所有已知漏洞,分配标准的唯一名称,并且开放和共享没有限制。

这一努力在20多年的时间里已经成为行业的基石,来自35多个国家的200多个组织参与了这一项目,CVE系统收录了超过200,000个漏洞。参与组织被称为CVE编号授权机构(CNA;www.cve.org/PartnerInformation/ListofPartners)。CNA包括软件供应商、开源软件项目、漏洞赏金服务提供商和研究人员。它们被CVE项目授权,可以为漏洞分配唯一的CVE ID,并将CVE记录发布到CVE列表中。组织可以申请成为CNA,但必须满足特定要求,例如具有公开的漏洞披露政策、具有漏洞披露的公开来源,并同意CVE使用条款(www.cve.org/Legal/TermsOfUse)。

在第一章“软件供应链威胁的背景”中,我们讨论了国家漏洞数据库(NVD),尽管NVD和CVE之间有密切合作,但它们是不同的项目。CVE起源于MITRE,现在是一个由社区驱动的合作努力。而NVD由国家标准与技术研究所(NIST)发起。两个项目都由美国国土安全部和网络安全基础设施安全局(CISA)赞助,并免费供公众使用。CVE表现为一组漏洞记录,包括识别号码、描述和公开引用,而NVD是一个与CVE列表同步的数据库,以确保已披露的CVE和NVD记录之间的一致性。NVD提供了额外的信息,如修复方法、严重性评分和影响评级。NVD还通过高级元数据和字段使CVE可被搜索。

CVE由几个工作组组成,每个工作组都有不同的重点领域,包括自动化、战略规划、协调和质量。这些工作组致力于改进整个CVE项目并提升其对社区的价值和质量。除了工作组外,CVE还设有CVE项目委员会,以确保项目满足全球网络安全和技术社区的需求(www.cve.org/Resources/Roles/Board/General/Board-Charter.pdf)。该委员会负责监督项目,引导其战略方向,并在社区中推广。

一些与CVE项目相关的基本术语包括:

■ 漏洞

■ CVE标识符

■ 范围

■ CVE列表

■ CVE标识符

■ 范围CVE记录

CVE将漏洞定义为软件、固件或硬件中的缺陷,这些缺陷由于可以被利用而对受影响组件的机密性、完整性和可用性(CIA)三元组产生负面影响。CVE标识符(CVE ID)是由CVE项目分配给特定漏洞的唯一字母数字标识符,使得多个方可以自动化处理和共同讨论这些漏洞。范围是指CVE项目内的组织对特定硬件或软件集的独特责任。CVE列表是由CVE项目识别或报告的CVE记录的总目录。CVE记录提供与CVE ID相关的漏洞的描述性数据,由CNA提供。CVE记录可以是保留的、发布的或拒绝的。保留状态是指由CNA保留的初始状态,发布状态是指CNA填写数据后成为CVE记录的状态,拒绝状态是指CVE ID和记录不应再使用但仍在CVE列表中作为无效CVE记录的未来参考。

CVE记录也经历一个定义好的生命周期。这个生命周期包括发现、报告、请求、保留、提交和发布的阶段(见图3.1)。最初,某个组织发现一个新漏洞,向CVE项目或参与者报告,并请求一个CVE ID,该ID在保留期间由CVE项目参与者提交相关详细信息。最后,CVE记录被发布供公众下载和查看,以便在需要时开始适当的响应活动。

自CVE项目成立以来,CVE项目和CVE记录列表呈线性增长。根据发布的CVE记录统计数据(www.cve.org/About/Metrics),截至本文撰写时,每季度发布的CVE记录从几百个增长到超过6000个。这是由于项目的日益普及、安全研究人员的增加、软件供应商参与的增加以及网络安全的整体增长和可见性。

3.2国家漏洞数据库

漏洞有助于指导软件生产者和消费者降低风险,并为行业提供广泛的关于生态系统中存在的漏洞的知识。虽然行业中有多个漏洞数据库,但最著名的例子之一是NIST的国家漏洞数据库(NVD; https://nvd.nist.gov)。NVD是一个综合性的网络安全漏洞数据库,整合了所有公开的美国政府漏洞资源,并提供了对行业资源的引用。

NVD于2005年正式成立(https://nvd.nist.gov/general/brief-history)。NVD的起源可以追溯到1999年,其前身是互联网攻击工具分类(ICAT)。ICAT最初作为一个攻击脚本数据库开发,涉及SANS研究所的学生作为项目分析员。ICAT面临一些资金挑战,但在SANS以及NIST员工的努力下得以存续。在获得美国国土安全部(DHS)的一些额外资金后,ICAT发展到超过10,000个漏洞,最终被重新命名为NVD,成为如今的NVD。随着项目的发展,NVD采用了仍在使用的流行漏洞数据和评分系统,例如通用漏洞评分系统(CVSS)和通用平台枚举(CPE;https://nvd.nist.gov/products/cpe)。

截至本文撰写时,NVD包含超过200,000个漏洞,并且这个数字还在不断增长,因为新的漏洞不断出现。NVD被全球对漏洞数据感兴趣的专业人士以及希望关联漏洞发现及其详细信息的供应商所使用。

NVD通过分析已在CVE字典中发布的CVE来促进这一过程。通过参考CVE字典并进行额外分析,NVD的工作人员生成关于漏洞的重要元数据,包括CVSS评分、通用弱点枚举(CWE)类型和以CPE形式表示的适用性声明。值得注意的是,NVD工作人员不进行漏洞测试,而是利用供应商和第三方安全研究人员的见解和信息来创建这些属性。随着当前信息的出现,NVD经常修订元数据,例如CVSS评分和CWE信息。

NVD整合了来自CVE项目的信息,CVE项目是我们将在本章后面“CPE”部分讨论的漏洞字典。在NVD中集成新发布的CVE后,NVD通过严格的分析过程评估这些CVE,包括审查CVE的参考资料,这些参考资料涵盖了互联网上公开可用的信息。CVE被分配一个或多个CWE标识符,以帮助分类漏洞,并通过CVSS分配可利用性和影响指标。适用性声明通过CPE提供,以确保通过这些适用性声明识别特定版本的软件、硬件或系统。这有助于组织采取适当的行动,取决于漏洞是否影响他们正在使用的特定硬件和软件。一旦完成初步分析和评估,任何分配的元数据(如CWE、CVSS和CPE)都由高级分析师进行质量保证审核,然后发布在NVD网站和相关数据源上。

NVD提供丰富的数据源(https://nvd.nist.gov/vuln/data-feeds)和API(https://nvd.nist.gov/developers/start-here),供组织和个人获取已发布的漏洞数据。API允许相关方以更加自动化和可扩展的方式程序化地获取漏洞信息,而不是手动查看数据源。NVD API经常更新且可搜索,包括其他好处,如数据匹配,并且通常被安全产品供应商用来作为其产品提供的一部分,提供漏洞数据。

3.3软件标识格式

推动软件供应链安全性和软件透明度的一个基本方面是需要有效的方法来识别软件组件,包括拥有足够的信息来唯一地识别每个软件组件。然而,这种需求远不是一个微不足道的问题,因为软件领域由数千个不同的软件供应商、部门和社区组成。美国国家电信和信息管理局(NTIA)在他们的“软件识别挑战和指导”白皮书(www.ntia.gov/files/ntia/publications/ntia_ sbom_software_identity-2021mar30.pdf)中关注了这个问题,该白皮书是通过NTIA的多利益相关者过程产生的。NTIA指出,有必要在短期内功能性地识别软件组件,但也需要在未来使多个现有的识别系统实现合理化。这样做将缓解一些挑战,并帮助行业围绕一个统一的解决方案进行反弹。为了控制围绕软件组件识别的一些混乱,NTIA建议尽可能使用现有的识别系统,但指出这并不总是可能的,这导致一些人不得不使用“尽最大努力”的识别方法。

尽管整个行业的软件生产商和消费者都在广泛推动采用和集成软件材料清单(SBOM),但关于SBOM组件的识别,目前还没有权威的消息来源。软件供应商通常根据其组织和相关活动的需要来定义和识别软件组件。组件识别不是一个静态事件,而且可能会由于分叉和采用项目和组织收购等因素而改变,因此这个问题可能会进一步加剧。

尽管整个行业的软件生产商和消费者都在广泛推动采用和集成软件材料清单(SBOM),但关于SBOM组件的识别,目前还没有权威的消息来源。软件供应商通常根据其组织和相关活动的需要来定义和识别软件组件。组件识别不是一个静态事件,而且可能会由于分叉和采用项目和组织收购等因素而改变,因此这个问题可能会进一步加剧。

综上所述,有一些主要的软件识别标准被行业和NTIA认可,如cpe、软件标识标签(SWIDs)和软件包url(PURLs),我们接下来将快速查看它们。

CPE

通用平台枚举(CPE)是一种结构化的命名方案,用于描述和识别跨企业IT资产的应用程序、操作系统和硬件设备的类别。最初由NIST(www.govinfo.gov/content/pkg/GOVPUB-C13-5d78ccf04a5285bc768fb03ea45 dd6bb/pdf/GOVPUB-C13-5d78ccf04a5285bc768fb03ea45dd6bb.pdf),CPE于2011年8月发布,已经经过了几次迭代,截至本文时最新版本为2.3(https://cpe.mitre.org/specification)。CPE解决了以标准化的方式引用IT产品和平台的需求,同时对于处理和自动化也是机器可读的。NIST维护一个CPE字典(https://csrc.nist.gov/Projects/Security-Content-Automation-Protocol/Specifications/cpe/字典),它作为一个商定的CPE名称列表。它有XML格式,可供公众消费和使用。

最新的CPE规范,2.3,将CPE标准分解成一个堆栈中的一套单独的规范,其中包括以下内容:

■名称

■名称匹配

■字典

■适用性语言

该名称是CPE规范的基础,用于定义为IT产品类分配名称的标准化方法。名称匹配用于定义一种将源CPE名称与目标CPE名称进行一对一比较的方法。它决定了两个实体之间是否存在公共关系。例如,IT资产管理工具可以收集有关系统上安装的软件的信息,并识别已安装或存在的特定软件。该字典定义了创建和管理CPE字典的标准化方法,这些字典是CPE名称及其相关元数据的存储库。堆栈中的最后一个规范是适用性语言,它通过形成组成的CPE名称和引用的复杂逻辑表达式,定义了一种描述IT平台的标准化方式。CPE规范提供的一个例子是一个操作系统,如Windows XP,它运行微软Office 2007,以及操作系统上的一个特定配置,如有源无线网卡。

软件标识标签

软件标识(SWID)标记是由国际标准化组织认可的一种格式,是一种用于描述软件产品(https://csrc.nist.gov/projects/softwareidentification-swid/guidelines)的结构化元数据格式。SWID使用数据元素来识别软件产品,以及在产品生产和分发中发挥角色的产品版本、组织或个人,以及软件产品组成的工件。一些软件资产管理和安全流程将SWID作为活动的一部分,如对软件资产的漏洞评估、丢失的补丁程序或特定的配置管理评估。它还可以用作验证软件完整性的一部分,或作为安全操作活动的一部分。

NIST在其出版物NISTIR 8060“创建可互操作的软件标识(SWID)标签的指南”(https://nvlpubs.nist.gov/nistpubs/ir/2016/NIST.IR.8060.pdf)中详细描述了使用SWID标签。NTIA还在其出版物“现有SBOM格式和标准的调查”(www.ntia.gov/files/ntia/publications/sbom_ formats_survey-version-2021.pdf)中讨论了SWID。SWID标签被各种标准机构使用,如可信计算组(TCG)和互联网工程特别工作组(IETF)。作为一个标准,SWID帮助定义一个软件产品的生命周期。SWID使用了四种类型的标签:

■ 基础

■ 补丁

■ 数据

■ 补充

基础标签用于识别和描述安装在计算设备上的软件产品,而补丁标签表示对已安装的软件产品进行的增量更改。数据标签表示处于预安装状态的可安装软件产品,例如有关安装软件包或软件更新的元数据。补充标签可用于向任何被引用的SWID标签添加信息。软件管理工具可以使用它们来添加元数据,而不改变其他标记格式。要可视化SWID标签的生命周期功能,请参见图3.2,它显示了前面提到的NTIA出版物中的一个示例。

虽然我们在SBOM格式的讨论中加入了SWID,但SWID并没有像其他主要SBOM格式(例如SPDX和CycloneDX)那样收到同等关注,因为它主要侧重于软件识别作为主要用例,并且缺乏其他格式提供的丰富的上下文。但是,需要注意的是,CycloneDX原生支持SWID进行软件识别。

PURL

软件包URL(PURL; https://archive.fosdem.org/2018/schedule/event/purl/attachments/slides/2298/export/events/attachments/purl/slides/2298/meet_purl_FOSDEM_2018_narrow.pdf)可帮助解决与软件包命名约定和协议相关的问题。现代软件开发涉及消耗和生产大量的软件包,如NPM和Ruby gem。然而,在涉及到软件包的识别、位置和供应时,每个包管理器和生态系统都使用不同的命名约定和方法。

为了解决这一挑战,nexB(www.nexb.com)--他们开发ScanCode和VulnerableCode、软件组成分析(SCA)和免费和开源软件(FOSS)安全扫描工具--开发了PURL规范(https://github.com/package-url/purl-spec)。PURL项目的目标是标准化在软件包管理器、工具和更广泛的软件生态系统中识别和定位软件包的方法。PURL由六个数据元素组成:

■方案

■类型

■命名空间/名称

■版本

■限定符

■子路径

有些元素是可选的,而其他元素则是必需的。这最终会形成一个URL字符串,比如pkg:bitbucket/birkenfeld/pygmentsmain@244fd47e07d1014f0aed9c. scheme是pkg常定的URL方案。Type是指示程序包类型的必需元素,如maven或NPM。命名空间,如Maven和Docker,是一个可选的元素。名称是显示程序包名称的必需字段;版本是一个可选的数据元素。限定符提供了额外的上下文,如操作系统、体系结构或分布,而子路径可以识别包中的其他子路径;这两个元素也都是可选的。

PURL最初是在FOSDEM 2018等活动上展示的。自成立以来,它现在被许多人认为是一个事实上的标准,用于包url的项目,如领先的SBOM格式CycloneDX和SPDX,OSS索引,和世界各地的其他组织。

开放全球应用程序安全项目(OWASP)、Linux基金会和Oracle等人的成员也已经开始努力让NVD采用PURL,以改进漏洞管理(https://owasp.org/blog/2022/09/13/sbom-forumrecommends-improvements-to-nvd.html)的自动化和组件识别.一个被称为SBOM论坛的组织,由供应链顾问和博客主 Tom Alrich(http://tomalrichblog.blogspot.com)领导,发表了一篇题为“操作脆弱性管理的组件识别的建议”的论文(https://owasp.org/assets/files/posts/A%20Proposal%20to%20Operationalize%20Component%20 Identification%20for%20Vulnerability%20Management.pdf).在该文中,作者指出了命名问题,即开源产品或组件在不同的包管理器和注册表之间具有不同的名称。为了在漏洞识别和修复方面更有效,组织需要为软件组件制定一个标准化的命名约定。

NVD目前对软件产品使用CPE名称;然而,CPE命名约定带来了各种挑战,阻碍了与软件安全相关的自动化工作。NVD中的cpe主要通过供应商、产品和版本字符串来识别软件和硬件组件。NVD采用PURL有可能缓解与CPE使用相关的一些挑战,并促进改进的软件识别,以及帮助与SBOM采用和自动化相关的工作。

3.4 Sonatype OSS索引

随着OSS的采用不断增长,并日益对现代应用程序和产品的重要部分做出贡献,人们越来越需要了解与OSS组件相关的风险。超声型OSS指数已经成为一个帮助解决这个问题的著名来源。该索引提供了数百万个OSS组件的免费目录,以及组织可以使用这些扫描工具来识别OSS组件的漏洞和相关的风险,并降低组织的风险。OSS索引还提供了补救建议,与NVD一样,它有一个健壮的API,用于作为集成的扫描和查询的一部分。NVD和OSS索引之间的一个关键区别是使用了PURL而不是CPE。NVD使用CPE来唯一地识别受漏洞影响的脆弱产品,而OSS索引则使用PURL规范来描述组件或软件包的坐标。

除了能够搜索OSS组件并找到与漏洞相关的任何信息外,OSS索引还支持扫描项目的OSS漏洞,并通过索引的代表性状态传输(REST)应用程序编程接口(API)与现代连续集成/连续交付(CI/CD)工具链进行集成。作为更广泛的推动“安全左移”的一部分,将安全移到软件开发生命周期(SDLC)的早期,这种工具链和构建时集成有助于在将代码部署到生产运行时环境之前识别OSS组件中的漏洞。OSS索引API集成被许多流行的扫描工具用于各种编程语言,如Java Maven插件、Rust Cargo Pants、OWASP依赖检查和Python的ossaudit等。值得注意的是,虽然OSS索引对社区使用是免费的,但它也不包括任何特别策划的情报或来自专家的见解。然而,Sonatype确实提供了其他服务来提供额外的智能、管理库和提供自动化功能。

3.5 开源漏洞数据库

2021年,谷歌安全发布了(https://security.googleblog.com/2021/02/ launching-osv-better-vulnerability.html)开源漏洞(OSV)项目(https://osv.dev),目的是“改善对开源软件的开发者和消费者的漏洞分类”。该项目源于谷歌安全早期的“了解、预防、修复”项目(https://opensource.googleblog.com/2021/02/know-prevent-fix-frameworkfor-shifting-discussion-around-vulnerabilities-in-open-source.html).OSV致力于提供有关漏洞产生和修复位置的数据,以使软件消费者能够了解漏洞的影响以及如何降低风险。OSV的目标是最小化维护人员发布漏洞所需的工作量,并提高下游消费者的漏洞查询的准确性。OSV通过强大的API和查询漏洞数据,为开源软件包消费者自动执行分类工作流程。它还降低了软件维护人员试图提供可能影响下游消费者的提交和分支中受影响版本的准确列表所产生的开销。

谷歌安全发布了一些博客,展示了OSV如何将SBOM与漏洞连接起来,因为OSV能够以一种专门为映射到开源包版本和提交散列而设计的格式来描述漏洞。它还收集了来自各种来源的信息,如GitHub咨询数据库(GHSA)和全球安全数据库(GSD)。甚至还有一个称为spdx-osv(https://github.com/spdx/spdx-to-osv)的工具,它从软件包数据交换(SPDX)文档中列出的信息创建一个OSS漏洞JavaScript对象表示法(JSON)文件。

OSV不仅仅是一个在OSV.dev上可用的数据库;它也是一种模式和OSV格式。OSV指出,有许多漏洞数据库,但没有标准化的交换格式(https://ossf.github.io/osv-schema)。如果组织希望拥有广泛的漏洞数据库覆盖,他们必须使每个数据库都有自己独特的格式和模式。这一问题阻碍了软件消费者采用多个数据库,并阻碍了软件生产者将其发布到多个数据库。OSV旨在提供一种所有漏洞数据库都可以围绕的格式,并允许它们之间实现更广泛的互操作性,并减轻希望使用多个漏洞数据库的软件消费者、生产者和安全研究人员的负担。OSV以基于JSON的编码格式运行,具有各种字段细节,如ID、已发布、撤回、相关、摘要和严重性等,包括子字段。

3.6 全球安全数据库

尽管 CVE 计划得到了广泛采用,但许多人指出该计划存在问题,其方法以及无法跟上动态技术格局。随着云计算的兴起,云安全联盟 (CSA;https://cloudsecurityalliance.org) 等组织已成为现代云驱动 IT 时代指导和研究的知名行业领导者。CSA 的显著努力之一是创建全球安全数据库 (GSD),它将自己描绘成解决现代问题的现代方法,声称 CVE 是一种过时的方法,没有跟上现代复杂的 IT 格局。这项工作由 Josh Bressers 和 Kurt Seifried 牵头,他们在 Red Hat 都拥有丰富的漏洞识别和治理经验和专业知识,而 Kurt 甚至还在 CVE 董事会任职。

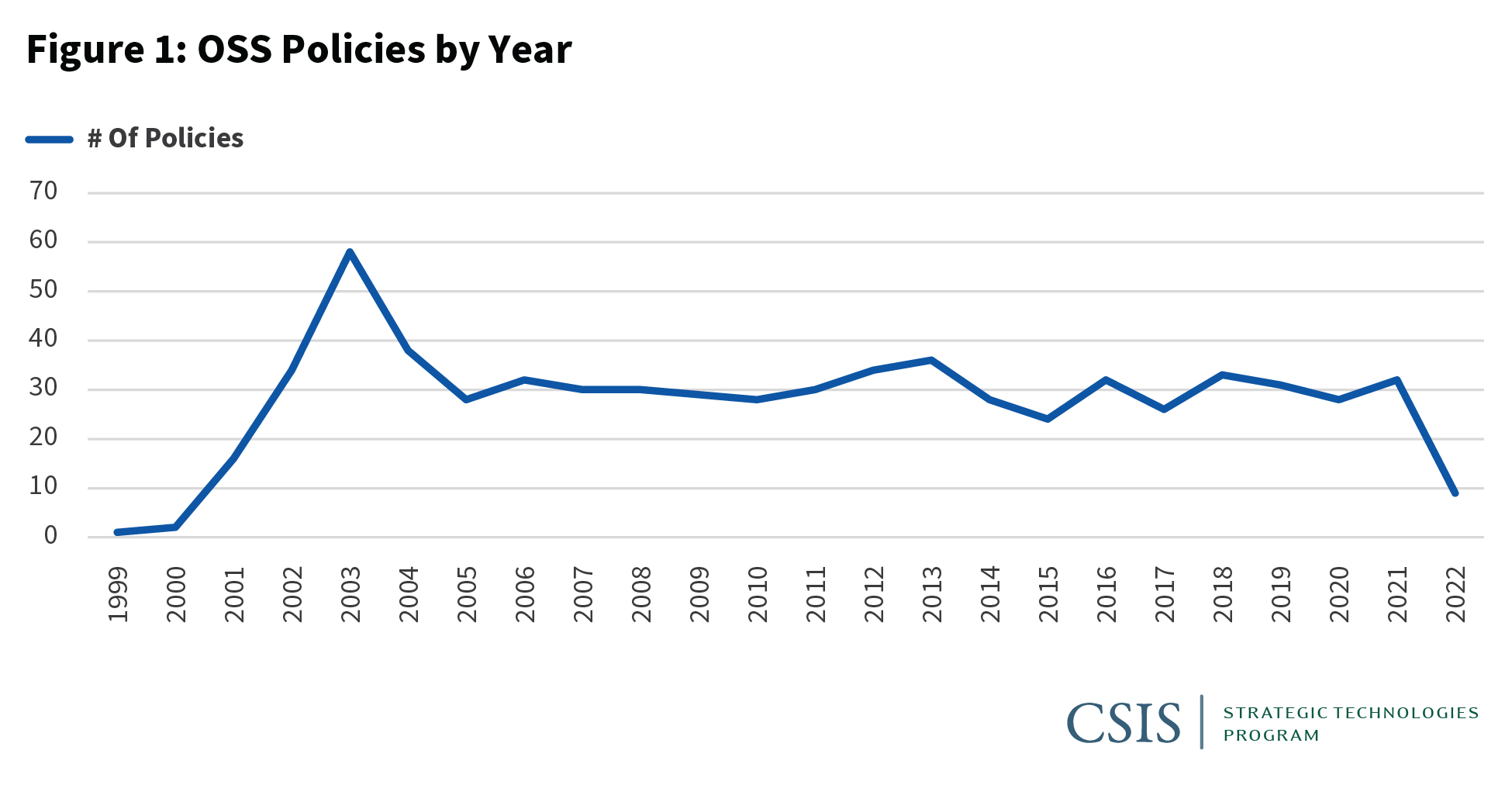

在 CSA 博客文章《我们为何创建全球安全数据库》(https://cloudsecurityalliance.org/blog/2022/02/22/why-we-created-the-global-security-database)中,Kurt 列举了创建 GSD 的几个原因,以及 CVE 等其他计划未能达到预期的原因。该博客追溯了漏洞识别的起源,早于 CVE 的 BugTraq ID 计划,该计划要求相关方订阅并阅读可用的漏洞信息。他描述了 CVE 计划的发展,最初每年只有一千个左右的发现,在 2011 年开始下降之前达到 8,000 个 CVE 的峰值。正如我们之前讨论的那样,本文还展示了 CNA 的增长。然而,尽管 CNA 数量增长,但 Kurt 指出,近 25% 的 CNA 至少一年没有活动。 2017 年,发布和分配的 CVE 数量达到峰值,除了 2020 年的激增外,CVE 分配活动一直保持平稳,如图 3.3 所示。

本文介绍了 Josh 和 Kurt 参与的早期工作,例如分布式弱点归档项目,并讨论了 Linux 内核如何参与这项工作。Linux 项目拒绝与 CVE 计划合作,Greg Kroah-Hartman 在题为“2019 年内核配方 — CVE 已死,CVE 万岁!” (www.youtube.com/watch?app=desktop&v=HeeoTE9jLjM) 的演讲中对此进行了详细讨论。在该视频中,Greg 指出,由于应用和反向移植给用户的修复程序数量众多,CVE 计划与 Linux 内核配合不佳。Greg 解释了 Linux CVE 的平均“修复请求”时间线为 100 天,表明对 Linux 内核 CVE 缺乏关注,从更广泛的层面来看,Linux 项目的进展速度太快,无法适应严格管理的 CVE 流程。

GSD 公告描述了服务如何“吞噬世界”,现代软件和应用程序绝大多数都是以服务形式提供的,鉴于云计算以各种模式激增,这一点很难反驳,但最明显的是软件即服务 (SaaS) 等应用程序。作者解释了 CVE 计划在涵盖即服务应用程序方面缺乏连贯的方法。“吞噬世界”的评论是指之前的口头禅,即软件已经吞噬世界,但现在世界上许多软件都是以服务形式提供的。

在作者和GSD领导引用的其他变化中,还有像Python(20万)或NPM(130万)等软件包的迅猛增长。还有一种观点认为,CVE项目缺乏透明度、社区访问、参与度,并且缺乏与使用OSS软件包的供应商相关的数据,例如Log4j。

如果您有兴趣参与开放且由社区驱动的 GSD 工作,您可以在 GSD 主页 (https://globalsecuritydatabase.org) 或 Slack 或邮件列表 (https://groups.google.com/a/groups.cloudsecurityalliance.org/g/gsd?pli=1) 等通信渠道上了解更多信息。

3.7 公共漏洞评分系统

虽然CVE计划提供了一种识别和记录漏洞的方法,NVD丰富了CVE数据并将其呈现在一个强大的数据库中,但通用漏洞评分系统(CVSS)则评估安全漏洞的严重性并分配严重性分数。CVSS致力于捕捉软件、硬件和固件漏洞的技术特性。它提供了一种平台和供应商无关的行业标准化评分方法,并且在分数来源的特性和方法方面完全透明。

CVSS起源于国家基础设施咨询委员会(NIAC)在2000年代初期的研究,CVSS版本1于2005年初问世。虽然NIAC的研究导致了CVSS的创建,但在2005年,NIAC选择了事件响应和安全团队论坛(FIRST)来领导和管理未来的CVSS计划。FIRST是一个位于美国的非营利组织,为计算机安全事件响应团队提供资源,如CVSS。虽然CVSS由FIRST拥有和运营,但其他组织可以在遵循FIRST CVSS规范指导的前提下使用或实施CVSS。CVSS经历了几次迭代,最初的CVSS在2005年初发布,CVSS v2于2007年发布,CVSS v3于2015年发布。截至本文写作时,CVSS已更新到v3.1规范。CVSS由三个核心指标组组成,如图3.4所示。

如前所述,CVSS由三个指标组组成:基本指标、时间指标和环境指标。漏洞的严重性基于固有特性,这些特性在假定最坏情况的情况下保持不变,无论部署环境如何。另一方面,时间指标调整基本分数,考虑随时间变化的因素,包括漏洞利用工具的实际可用性。环境指标根据计算环境的具体情况调整基本和时间严重性分数,包括减少风险的缓解措施的存在。

基本分数由产品所有者或第三方(如安全研究人员)分配。这些分数/指标在分配后保持不变,因此会被发布。由于发布方不会拥有托管或操作环境的全部背景信息以及潜在的缓解控制措施,因此CVSS消费者可以根据需要通过时间和环境分数来调整分数。成熟的组织通过基于这些因素进行调整,能够更好地优先处理漏洞管理活动,基于更准确的风险计算,考虑到其具体环境和所涉及的控制措施。

深入探讨每个指标组,基本指标组涉及随时间一致的固有特性,除非有新信息出现,无论该组存在于何种环境中。基本指标组包括可利用性指标和影响。可利用性指标包括攻击向量、攻击复杂性以及所需权限等。这些指标围绕一个易受攻击的组件及其被利用的难易程度。另一方面,影响指标使用传统的网络安全CIA三元组(机密性、完整性和可用性),这涉及漏洞被利用的后果以及对易受攻击组件的影响。

基本指标

基本指标做出了一些假设,例如攻击者对系统及其防御机制的了解。截至本文写作时,CVSS 3.1是现行版本,而CVSS 4.0正在开发中。我们的讨论将基于CVSS 3.1的视角。正如之前提到的,基本指标还包括特定于可利用性和影响的指标。在可利用性指标中,有攻击向量和复杂性、所需权限、用户交互和范围等因素。

攻击向量指标旨在提供关于恶意行为者可能使用的攻击方法的背景。由于需要物理接近才能进行攻击的情况较少,因此攻击向量的评分受到影响。攻击向量指标包括网络、邻接、本地或物理等值。从网络角度来看,攻击向量可能绑定到本地网络、远程可利用性,甚至可能涉及整个互联网。而邻接则绑定到特定的物理或逻辑范围,例如共享蓝牙网络/范围或在同一局域子网中。本地涉及访问系统键盘或控制台,但也可能包括远程SSH访问。本地还可能需要用户交互,例如通过网络钓鱼攻击和社会工程。最后,物理指标值意味着恶意行为者需要物理访问易受攻击的组件才能利用漏洞。

虽然攻击向量指标基于攻击者可用的路径和方法,但攻击复杂性涉及超出恶意行为者控制的条件,可能包括易受攻击组件上存在的特定配置。攻击复杂性分为低或高。低复杂性指的是允许恶意行为者反复成功利用易受攻击组件的情况,而高复杂性则更复杂,可能需要恶意行为者收集知识、准备目标环境或插入网络路径,例如使用路径攻击。

所需权限指标描述了攻击者必须具备的权限级别才能成功利用漏洞。在不需要任何权限的情况下,基本分数会最高;而在需要恶意行为者具备管理员级别访问权限的情况下,分数会较低。所需权限的值包括:

■ 无:不需要访问系统或组件

■ 低:需要基本用户权限

■ 高:需要管理员级别的权限才能利用漏洞

用户交互指标描述了除恶意行为者外的其他用户需要进行的操作,以使漏洞成功利用。一些漏洞可以在没有其他用户参与的情况下成功利用,而其他漏洞则需要额外用户的参与。此指标非常简单,可能值为“无”或“需要”。

最后一个可利用性指标是范围,描述了易受攻击组件的利用是否可能超出其自身的安全范围并影响其他资源和组件。该指标要求了解易受攻击组件对其他资源的影响范围,更基本地说,需要了解哪些组件最初在其管理权限之下。范围的两个指标值是“未改变”和“已改变”,表示利用对其他安全权限管理的组件的影响程度。

在基本指标中,还有影响指标,以传统的CIA三元组(机密性、完整性和可用性)表示。CVSS建议分析人员将其影响预测合理地与恶意行为者可能造成的实际影响保持一致。如果你熟悉NIST风险管理框架对CIA的指导,你会注意到两者的相似之处。CIA指标值包括无、低或高。无意味着对CIA没有影响,低意味着对CIA有一定程度的损失,高意味着对CIA的完全损失以及在特定场景下漏洞利用所能造成的最严重影响。

时间指标

正如之前提到的,时间指标会随着时间的推移而变化,例如活跃的漏洞利用会提高分数,而可用的补丁会降低CVSS分数。请记住,这些因素与行业相关,而不是特定用户的环境或某个组织可能已实施的特定缓解措施。时间指标包括漏洞利用代码成熟度、补救水平和报告可信度。

漏洞利用代码成熟度基于相关利用技术的当前状态和可用于利用漏洞的代码的可用性。这通常被称为“野外利用”,一个显著的例子是CISA的“已知利用漏洞目录”(Known Exploited Vulnerabilities Catalog,www.cisa.gov/known-exploited-vulnerabilities-catalog),该目录定期更新已知被积极利用的漏洞,联邦机构需要修补这些已知的可利用漏洞。该列表已包含数百个漏洞以及适用于许多组织的各种软件和硬件利用方法。随着新漏洞被发现和确认,该列表会定期更新。漏洞利用代码成熟度指标包括未证明(unproven)、概念验证(proof-of-concept,PoC)、功能性(functional)、高级(high)和未定义(not defined)。这些指标代表了从没有利用代码或仅为理论性的情况,到完全功能化且自动化且不需要手动触发的情况。

补救水平指标有助于驱动漏洞优先级排序工作,涉及通过可用的官方修复方案进行的临时解决方案。潜在的指标值包括不可用(unavailable)、临时解决方案(workaround)、临时修复(temporary fix)和官方修复(official fix)。修复漏洞可能是可行的,或者需要非官方的临时解决方案,直到发布、验证并验证为可消费和实施的官方修复方案。

最后一个时间指标,报告可信度,涉及漏洞报告及其相关技术细节的实际可信度。初步报告可能来自未经验证的来源,但可能会逐渐被供应商或信誉良好的安全研究人员验证。潜在的指标值包括未知(unknown)、合理(reasonable)和确认(confirmed),代表了对报告的漏洞和细节的信心逐渐增加。这些因素会影响漏洞的整体评分。

环境指标

对于组织特定的背景,这是环境指标发挥作用的地方。由于每个环境都是独特的,并且有一系列可能影响环境评分的因素,如技术堆栈、架构和特定的缓解控制措施,每个软件消费者的环境指标都会有所不同。

环境指标帮助组织根据其操作环境的特定因素调整基本分数。这些修改围绕CIA三元组(机密性、完整性和可用性),允许分析人员根据每个CIA方面在组织业务功能或使命中所扮演的角色分配相应的值。修改后的基本指标是由于用户环境的具体情况而覆盖基本指标的结果。值得注意的是,这些修改需要对基本和时间指标因素有详细的了解,以进行准确的修改,从而不会低估漏洞对组织构成的风险。

CVSS 评分尺度

CVSS 使用一个定性的严重性评级尺度,范围从 0.0 到 10.0,如图 3.5 所示。

所有不同的 CVSS 评分指标和方法都会生成一个称为向量字符串的内容,CVSS 规范将其定义为“一种特定格式的文本字符串,包含分配给每个指标的每个值,并应始终与漏洞评分一起显示。” 向量字符串由指标组、指标名称、可能的值以及它们是否是必选项组成。这最终形成一个向量字符串,例如“攻击向量:网络,攻击复杂性:低,所需权限:高,用户交互:无,范围:未改变,机密性:低,完整性:低,可用性:无。”

计算这些指标需要详细了解可能的字段、值和其他因素。我们强烈建议您访问 CVSS v3.1 规范文档,以了解更多关于公式和指南的信息(www.first.org/cvss/v3.1/specification-document)。

批评意见

尽管CVSS被广泛使用和采用,但它也有其批评者。安全研究员和作家Walter Haydock在他的“Deploying Securely”博客(www.blog.deploy-securely.com)中的文章《CVSS:评估风险的不合适行业标准》(www.blog.deploy-securely.com/p/cvss-an-inappropriate-industry-standard)中,对CVSS提出了批评。Walter认为CVSS不适合评估网络安全风险。他引用了多篇行业领袖的文章,这些文章表明,尽管行业广泛使用CVSS进行风险评估,但单独使用CVSS进行风险评估并不恰当(https://pt-br.tenable.com/blog/why-you-need-to-stop-using-cvss-for-vulnerability-prioritization)。

正如Walter的文章以及其他文章所指出的,CVSS通常被用来帮助组织根据漏洞的利用难度和可能的影响程度来优先处理漏洞。像Tenable这样的组织的研究指出,不论这些漏洞是否可能被利用,CVSS评分为高或严重的漏洞中有超过50%从未被利用(https://pt-br.tenable.com/research)。研究表明,所有被评为高或严重的漏洞中,有75%从未实际有已知的利用代码发布,但安全团队仍然优先处理这些漏洞。这意味着,组织可能在浪费有限的时间和资源,优先处理不太可能甚至从未被利用的漏洞,而不是解决那些具有活跃利用代码的漏洞。

由于采用这种笼统的方法追踪CVSS评分为高和严重的漏洞,组织可能忽视了大量评分在4到6之间且具有活跃利用代码的漏洞,从而错失了大量风险。这是可以理解的,因为组织通常需要处理数百甚至数千个资产,这些资产通常与许多漏洞相关。当你淹没在大量漏洞数据中时,很难追踪和进行细致的漏洞管理,更不用说清楚了解哪些资产属于你的组织并构成风险。

要更深入了解CVSS,可以查看NIST发布的内部报告8409《衡量通用漏洞评分系统基本评分公式》(https://nvlpubs.nist.gov/nistpubs/ir/2022/NIST.IR.8409.pdf)。

3.8 漏洞预测评分系统

基于对CVSS的批评,一些人呼吁使用漏洞预测评分系统(Exploit Prediction Scoring System, EPSS)或将CVSS与EPSS结合,以使漏洞指标更具可操作性和效率。与CVSS类似,EPSS也由FIRST管理。EPSS以其开放和数据驱动的努力为荣,旨在估计软件漏洞在野外被利用的概率。CVSS关注漏洞的固有特性,最终形成严重性评分。然而,仅仅依靠严重性评分并不能表明漏洞被利用的可能性,而这对于需要优先处理漏洞修复和缓解工作的漏洞管理专业人员来说是至关重要的信息,以最大限度地减少组织风险。

EPSS有一个面向公众开放的特别兴趣小组(SIG),欢迎那些对参与该项目感兴趣的人加入。EPSS由志愿者驱动,由研究人员、安全从业者、学术界和政府人员领导,但FIRST拥有根据组织需要更新模型和相关指导的权利,尽管这是一个行业协作的方式。目前,该小组拥有来自RAND、Cyentia、弗吉尼亚理工大学和Kenna Security等组织的主席和创建者。EPSS有几篇论文深入探讨了相关主题,如攻击预测、漏洞建模和披露以及软件利用(www.first.org/epss/papers)。

3.9 EPSS模型

EPSS旨在帮助安全从业者及其组织改进漏洞优先级排序工作。在当今的数字环境中,识别出的漏洞数量呈指数增长,这一数量因系统和社会的数字化程度提高、对数字产品的审查增加以及研究和报告能力的提高而不断增加。EPSS指出,组织每月只能修复5%到20%的漏洞。实际上,已发布的漏洞中只有不到10%被确认曾在野外被利用。长期以来的劳动力问题也在发挥作用,例如年度(ISC)2网络安全劳动力研究(www.isc2.org/News-and-Events/Press-Room/Posts/2021/10/26/ISC2-Cybersecurity-Workforce-Study-Sheds-New-Light-on-Global-Talent-Demand),显示全球网络安全专业人员短缺超过200万人(见图3.6)。

这些因素使得组织需要一个连贯且有效的方法来优先处理带来最高风险的漏洞,以避免浪费有限的资源和时间。EPSS模型通过创建漏洞在接下来的30天内被利用的概率评分来提供支持,评分范围在0到1之间,即0%到100%。为了提供这些评分和预测,EPSS使用来自各个来源的数据,如MITRE CVE列表、关于CVE的发布日期数据,以及来自AlienVault和Fortinet等安全供应商的野外利用活动观察数据。

EPSS团队发布的数据支持其使用不仅仅是CVSS评分,还包括EPSS评分数据的做法,以实现更有效的漏洞修复。例如,许多组织规定,CVSS评分达到或高于特定值(如7或以上)的漏洞必须修复。但这种方法仅基于CVSS评分优先处理漏洞修复,而不考虑漏洞是否已知被利用。将EPSS与CVSS结合使用更为有效,因为这样组织可以根据漏洞的严重性评分以及它们是否已知被积极利用来优先处理漏洞,使组织能够处理对其构成最大风险的CVE。

EPSS关注两个核心指标:效率和覆盖率。效率指标评估组织在使用资源修复漏洞方面的能力。EPSS指出,大部分组织的资源花在修复已知被利用的漏洞上比随机修复仅基于CVSS严重性评分的漏洞更有效。覆盖率指标评估被修复的漏洞中已被利用的漏洞的百分比。

为了展示其提出的方法的效率,EPSS在2021年使用CVSS v3基本评分、EPSS v1和EPSS v2数据进行了研究。他们考虑了一个30天的时间段,以确定CVE的总数、修复的CVE数量和被利用的CVE数量。正如图3.6所示,几个事实显而易见。首先,大多数CVE根本没有被修复。其次,被修复的CVE中,被利用的CVE仅是其中的一部分。这意味着组织没有修复大多数CVE,而在他们修复的CVE中,许多并没有被积极利用,可能不会带来最大的风险。这也表明,EPSS v2通过最大化被修复的已被利用的漏洞的百分比,进一步提高了漏洞修复工作的效率。当组织在网络安全从业人员方面面临资源挑战时,通过让资源集中在对组织构成最大风险的漏洞上,最大化投资回报至关重要。EPSS试图帮助组织更有效地利用有限的资源,提高降低组织风险的效果。

3.10 EPSS的批评意见

与CVSS类似,EPSS也受到业界和学术界的批评。卡内基梅隆大学软件工程研究所(SEI)博客上的一篇文章《Probably Don’t Rely on EPSS Yet》(https://insights.sei.cmu.edu/blog/probably-dont-rely-on-epss-yet)对EPSS提出了质疑。SEI最初发布了一篇题为《Towards Improving CVSS》的论文,对CVSS进行了尖锐的批评,EPSS便是在该论文发布后不久推出的(https://resources.sei.cmu.edu/library/asset-view.cfm?assetid=538368)。

文章提出的一些主要批评包括EPSS的不透明性及其数据和输出问题。文章讨论了EPSS的开发过程、治理或目标受众如何被决定的方面尚不清楚。文章指出,EPSS依赖于现有的CVE ID,这意味着EPSS对软件供应商、事件响应团队或漏洞奖励小组等实体没有帮助,因为这些小组处理的许多漏洞尚未获得CVE ID,且可能永远不会获得。此外,EPSS在处理零日漏洞时也无济于事,因为这些漏洞在被利用时才获得关注,而没有已知的关联CVE ID。

文章的作者还对EPSS的开放性和透明性提出了担忧。尽管EPSS自称是一个开放和数据驱动的努力,并且如前所述还有一个特别兴趣小组(SIG),但EPSS及其管理组织FIRST仍然保留在任何时候更改网站和模型的权利,无需解释。实际上,即使是SIG成员也无法访问用于底层EPSS模型的代码或数据。SIG本身对模型没有监督或治理权,而模型更新或修改的过程对SIG成员乃至公众都不透明。文章指出,由于EPSS由FIRST管理,EPSS模型和数据也可能被从公共贡献和使用中撤回。

文章表明,EPSS专注于预测漏洞在接下来的30天内被利用的可能性。但要做出这种预测需要一些基本的条件。这些条件包括NVD中已有的CVE ID并且具有相关的CVSS v3向量值、与CVE ID关联的活跃利用尝试的入侵检测系统(IDS)签名、来自AlienVault或Fortinet的数据贡献(它们向EPSS提供数据),以及与未来30天相关的模型。正如作者指出的,只有10%的具有CVE ID的漏洞有伴随的IDS签名,这意味着90%的具有CVE ID的漏洞在利用时可能不会被检测到。这也导致对Fortinet和AlienVault的IDS传感器及相关数据的依赖,可以通过更广泛的安全供应商社区的进一步参与来缓解。

3.11 CISA的观点

随着关于漏洞优先级排序和管理的讨论日益激烈,像CISA这样的组织也对此发表了看法。2022年11月发表的一篇题为《Transforming the Vulnerability Management Landscape》的文章(www.cisa.gov/blog/2022/11/10/transforming-vulnerability-management-landscape)中,CISA执行助理主任Eric Goldstein讨论了现代数字环境的复杂性和漏洞加速出现的速度。

根据文章,CISA提出了推动漏洞管理生态系统进步的三个关键步骤:

-

扩大通用安全咨询框架(CSAF)的使用,提供自动化的机器可读安全咨询

-

增强漏洞利用交换(VEX)的采用,帮助软件消费者了解特定产品何时受可利用漏洞的影响

-

通过使用利益相关者特定漏洞分类(SSVC)和CISA的已知利用漏洞(KEV),帮助组织优先安排漏洞管理资源

我们将在本节中更详细地讨论这些步骤。

通用安全咨询框架(CSAF)

CISA列表中的首项是使用CSAF来自动化生成机器可读的安全咨询。正如CISA指出的,每当发现并披露一个新漏洞时,软件供应商必须评估其产品并验证是否适用,如果适用,决定如何修复并将此信息传达给其客户群体。在供应商进行这些工作的同时,恶意行为者也在积极寻找机会利用漏洞,可能在供应商能够直接修复(例如SaaS环境)或发布补丁并由终端用户应用之前(例如传统的本地软件)。随着漏洞发现和披露速度的加快,尤其是与CVE相关的漏洞,迫切需要自动化和加速这一活动,以便将信息迅速传达给软件消费者,这正是机器可读性和自动化的作用所在。

CSAF由OASIS通用安全咨询框架(CSAF)技术委员会领导。OASIS是一个非营利联盟,帮助创建和推广各种最佳实践和标准。OASIS提供了一些优秀的资源供那些想要了解CSAF的人使用,包括他们的“什么是通用安全咨询框架(CSAF)?”视频(www.youtube.com/watch?app=desktop&v=vQ_xY3lmZOc)或非常全面的CSAF 2.0规范(https://docs.oasis-open.org/csaf/csaf/v2.0/csaf-v2.0.html)。

根据规范的定义,“CSAF支持创建、更新和互操作交换安全咨询,作为产品、漏洞及其影响和缓解状态的结构化信息。”这些咨询以JSON格式提供。

传统上,安全咨询以静态文档形式发布,如PDF文件和网站,供人类阅读。其挑战在于漏洞发现和披露速度加快,以及在恶意行为者利用漏洞之前进行修复的竞赛,使得机器和自动化的需求变得至关重要。这种情况与其他网络安全领域有许多相似之处,这些领域也越来越多地采用机器可读的工件,例如使用开放安全控制评估语言(OSCAL)的治理风险与合规(GRC)工具和基础设施即代码及合规即代码的传统IT。现代技术环境变化太快,人类无法作为中介来应对。

CSAF还致力于提供一套强大的工具(https://oasis-open.github.io/csaf-documentation),如CSAF解析器、可视化工具、可信提供者和聚合器等。值得注意的是,截至本文写作时,这些工具仍在开发中,可能缺乏某些功能,例如CSAF解析器尚不支持CSAF 2.0。这些工具每个都配有GitHub存储库、文档和代码库,以帮助组织和采用者更好地利用CSAF并将其作为其网络安全和漏洞管理活动的一部分,无论是作为软件消费者还是生产者。

CSAF架构文档主要涉及三类信息:

■文档的框架、聚合和参考信息

■CSAF咨询创建者认为相关的产品信息

■与所讨论产品相关的漏洞信息

CSAF还原生支持引用用于平台数据、漏洞分类和评分等行业标准化内容的架构。例如CPE、CVSS和CWE,每个都有一个用于使用的架构。

通过这一基本概述,很容易看出CSAF如何帮助引入一个机器可读安全咨询的时代,这些咨询可以自动化并有助于加速创建、分发和接收安全咨询,从而惠及软件提供商和消费者,并在软件生态系统中做出关于网络安全风险的快速决策。如需了解更多信息,可以查看详尽的规范本身或观看一些可供参考的CSAF视频(https://oasis-open.github.io/csaf-documentation)。

漏洞可利用性交换

在关于CSAF的讨论基础上,CISA的第二个关键步骤是广泛采用VEX。我们将在第4章“软件物料清单的崛起”中讨论VEX,因此这里只作简要介绍。在高层次上,VEX允许软件供应商断言特定漏洞是否影响某个产品以及是否不影响某个产品。实际上,组织面临网络安全人才短缺的问题,VEX允许组织优先将时间和资源花在对其构成风险的漏洞上,而不是那些可能无法利用且不构成风险的漏洞上。VEX文档作为SBOM的密切伙伴,提供关于SBOM中包含的漏洞的可利用性的信息,这些文档可以与SBOM一起或独立于SBOM生成。由于漏洞不断被发现和披露,即使没有新的软件发布,也可能会出现新的漏洞,因此在某些情况下,VEX的节奏可能与SBOM不同。

行业在SBOM和VEX领域的规范和工具方面不断创新。例如,在2023年初,软件供应链领导者Chainguard宣布,通过与HPE和TestifySec等其他公司的合作,他们创建了OpenVEX规范。OpenVEX旨在保持简洁、合规、可互操作和可嵌入。更多信息可以在OpenVEX的GitHub存储库中找到(https://github.com/openvex/spec)。

特定利益相关者漏洞分类和已知被利用的漏洞

行业内的一个持续需求是帮助组织优先处理构成最大风险的漏洞。

CISA(网络安全和基础设施安全局)已策划并发布了一个已知被利用的漏洞(KEV)目录,并通过一项强制性操作指令(BOD) (www.cisa.gov/binding-operational-directive-22-01)要求联邦机构修复这些KEV。CISA建议,如果商业组织受到这些KEV的影响,也应采取同样的措施。该目录以网页形式发布,同时也提供CSV或JSON文件格式。组织和个人还可以订阅KEV目录更新公告,通过电子邮件通知新KEV的添加。

一个漏洞要进入KEV目录的标准包括以下几点:

■它必须有一个CVE ID分配。

■根据可靠证据,该漏洞正在在野利用。

■对于该漏洞有明确的补救指导,例如供应商提供的补丁或更新。

正如我们之前讨论的,CVE计划由CISA赞助,但由MITRE运行,MITRE是一个联邦资助的研究与开发中心(FFRDC)。CVE计划的目的是识别、定义和编目公开披露的漏洞。CVE ID由CVE编号机构分配,并有三种可能的状态:保留、发布或拒绝。

CISA 的 KEV 目录并不使用漏洞可利用性本身作为纳入目录的标准。相反,必须有可靠证据表明该漏洞已被尝试利用或成功利用。例如,可能有证据表明恶意行为者尝试在目标上执行代码但未成功,或者仅在蜜罐系统上执行。与尝试利用不同,成功利用意味着恶意行为者成功利用目标系统上的漏洞代码,从而能够在系统或网络上执行某种未经授权的操作。CISA 谨慎地指出,PoC漏洞利用不会被纳入 KEV 目录,因为尽管研究人员可能展示了某些漏洞可能被利用,但没有证据表明它在实际环境中已被利用或尝试利用。

纳入 KEV 目录的第三个标准是明确的修复指导。这意味着组织可以采取明确的行动来减轻 KEV 的风险。这些行动可能包括应用供应商更新,或者在潜在的严重情况下,如果没有可用的更新或产品已到达生命周期终点且不再更新或支持,则完全从网络中移除受影响的产品。CISA 还承认,在缺乏相关更新和补丁的情况下,组织通常会寻求实施缓解措施(防止漏洞被利用)或变通方法,这些是手动更改,用于在补丁可用之前保护易受攻击的系统免受利用。

在使用 KEV 的指导基础上,CISA 正致力于通过特定利益相关者漏洞分类(SSVC)帮助组织优先分配漏洞管理资源。SSVC 是通过 CISA 与卡内基梅隆大学的软件工程研究所(SEI)合作创建的。SEI 对单独使用 CVSS 等资源的批评并不陌生,2018 年发布了一篇具有一定批判性的白皮书《Towards Improving CVSS》,指出广泛使用的 CVSS 在漏洞优先级管理中的若干缺陷(https://resources.sei.cmu.edu/library/asset-view.cfm?assetid=538368)。值得一提的是,尽管倡导使用诸如 SSVC 这样的框架,像 CISA 这样的联邦组织仍然强制使用 CVSS,尽管他们积极与诸如 SEI 这样的组织合作,这些组织已指出 CVSS 的缺点和不足(www.blog.deploy-securely.com/p/revealing-the-governments-approach)。

如 CISA 的 SSVC 指南所述,SSVC 是一种定制的决策树模型,旨在协助美国政府及相关实体优先处理漏洞响应,但其他组织也可以使用。SSVC 包括四种可能的决策,如图 3.7 所示。

该指南建议组织了解漏洞的范围,因为这也会影响决策树的使用。例如,漏洞是否遍布整个企业,或仅影响关键系统的一部分。

在使用 SSVC 并逐步通过决策树时,组织应考虑多个因素。这些因素包括利用状态,可以使用国家漏洞数据库 (NVD) 或信息共享与分析中心 (ISACs) 等来源。这些来源通常提供关于漏洞是否没有利用证据、是否存在概念验证 (PoC) 或是否正在实际环境中被积极利用的见解。

接下来,组织需要了解利用漏洞的技术影响。在这里可以类比 CVSS 的基础评分概念——严重性。可能的取值包括“部分”,即恶意行为者对系统的控制或影响有限;以及“完全”,即恶意行为者对漏洞所涉及的软件或系统的行为具有完全控制权。

另一个关键因素是漏洞利用是否可以自动化。对于恶意行为者来说,能够自动化利用的漏洞比需要人工干预和实施的漏洞更容易扩展其恶意活动。这里的决策值是简单的“是”或“否”。如果答案是“是”,那么恶意行为者可以自动化执行洛克希德·马丁公司网络杀伤链( (www.lockheedmartin.com/en-us/capabilities/cyber/cyber-kill-chain.html))步骤1-4:侦察、武器化、投递和利用。指导意见还提到,除了自动化,还必须考虑漏洞链结,因为为了成功利用漏洞,可能需要或可能可以将多个漏洞或弱点连在一起。

从技术影响开始,考虑到任务的普遍性,即对任务基本职能或有关实体的影响。SSVC 指导意见将这些功能定义为“直接与完成组织在其法定或执行宪章中规定的使命相关的功能。”组织通过业务连续性规划(BCP)等演习来识别 MEFs。决策值包括最小、支持或必要。必要是指存在漏洞的组件直接为至少一个 MEF 或实体提供能力,且漏洞利用会导致任务失败。而支持则意味着存在漏洞的组件支持 MEFs 但不直接支持它们。最后,最小是指既不适用必要也不适用支持的情况。

决策树中的下一个考虑因素是公众福祉的影响,即存在漏洞的组件或系统对人类的影响程度。SSVC 采用了美国疾病控制与预防中心(CDC)对福祉的定义:人类的身体、社会、情感和心理健康。这里的决策分为影响的严重程度,可以是物质上的或不可逆的,以及伤害的类型,从身体上的、心理上的,甚至是经济上的伤害都包含在内。

最后是缓解状态的考虑,它衡量了及时缓解脆弱性的困难程度。需要考虑的因素包括:

■缓解措施是否公开可用。

■进行所需系统更改的难度。

■是否存在修复方案或需要临时解决方法。

指导意见强调,缓解措施的价值不应改变 SSVC 决策的优先级,但应积极跟踪和考虑 SSVC。图 3.8 是决策树的示例,但也可以以表格格式表示。

3.12 行动意见

CISA 指导意见优先考虑的步骤包括使用 CSAF 自动化安全公告,并通过 VEX 等资源告知软件消费者漏洞利用的影响。然而,同时也明确指出,需要主观的网络安全专业知识,尤其是在复杂的决策树中。自动化在减轻组织和网络安全团队认知负荷方面发挥了关键作用,但仍需具备网络安全和软件专业知识,以理解漏洞对更广泛的企业和系统环境的影响,并确定如何优先分配组织资源来应对这些挑战。

3.13 小结

在本章中,我们了解了行业漏洞数据库和评分方法。这包括传统漏洞数据库及其潜在的局限性,以及整个漏洞生态系统中新兴的数据库。我们还审视了常见的软件身份格式及其带来的挑战,以及为缓解这些挑战所提出的解决方案。同时,我们探讨了漏洞如何分类、评分和传播。在下一章中,我们将看看软件物料清单 (SBOM) 及其相关工件如 VEX 的兴起。

第四章 软件物料清单的兴起

本章讨论了 SBOM 概念的起源,包括早期的失败和成功,以及为其成熟做出贡献的美国联邦和行业组织。我们还将深入探讨 SBOM 格式、特定字段以及漏洞利用交换 (VEX) 出现的一些细节

4.1 法规中的SBOM:失败和成功

尽管行业内可能存在一系列与软件物料清单 (SBOM) 相关的动态,但达到当前这一点是经过了多年的努力,涉及了各种政府和行业组织的参与。最值得注意的是,最近的 SBOM 动态发生在国家电信和信息管理局 (NTIA) 的推动下。

也就是说,虽然NTIA以及Log4j和SolarWinds等事件可能在最近围绕SBOM的发展势头中发挥了关键作用,但早期涉及Apache Struts 2和openssl2相关漏洞的事件是由于引入了立法,如2014年网络供应链管理和透明度法案(www.congress.gov/bill/113th-congress/house-bill/5793/text)。

该法案侧重于使用第三方和开源软件(OSS)代码为美国政府开发或购买的软件、固件和产品的完整性,并要求在联邦政府的软件、固件或产品合同中包含组件清单或物料清单。在这一努力中,早期的重要先驱之一是行业领袖 Joshua Corman,他曾在多家行业领先的私营公司和 CISA 工作,他还创立了“I am The Cavalry,”该团体关注数字安全、公共安全和人类生命的交集。

《2014 年网络供应链管理和透明度法案》因行业对其呼吁增加产品中软件组件透明度的抵制而未能完全实现。然而,这表明,尽管在撰写本文时 SBOM 受到广泛讨论,但这一话题实际上已经被讨论和期望了近十年之久。

其他值得注意的例子包括2017年6月发布的《医疗保健行业网络安全任务组报告》,该报告呼吁制造商和开发人员创建一个“物料清单”以描述医疗设备中的组件(www.phe.gov/Preparedness/planning/CyberTF/Documents/report2017.pdf)。

NTIA:宣传SBOM的必要性

近期在联邦领域的软件物料清单(SBOM)工作的推广由NTIA(国家电信和信息管理局)主导。自2018年起,NTIA一直致力于推动软件组件透明度。2018年7月,NTIA召开了多方利益相关者会议(http://ntia.doc.gov/federal-register-notice/2018/notice-071918-meeting-multistakeholder-process-promoting-software),讨论了软件组件透明度、挑战及潜在解决方案。

这些早期会议由当时担任NTIA网络安全倡议主任的Allan Friedman博士参与。Friedman自早期以来一直是围绕SBOM和软件透明度行业对话中的重要人物,与上文提到的Joshua Corman一样,现在他在网络安全和基础设施安全局(CISA)担任高级顾问和策略师,依然在帮助推动软件透明度和SBOM进程。

NTIA认识到现代软件是由许多来自开源和商业行业的组件和库构成的(http://ntia.gov/blog/2018/ntia-launches-initiative-improve-software-component-transparency)。它也承认创建和维护这些组件及其相关漏洞的清单非常具有挑战性。该组织及其多方利益相关者社区一直致力于理解改进软件组件清单、实践以及相关政策和市场挑战的方法。

在推动软件透明度和软件物料清单(SBOM)的过程中,NTIA(国家电信和信息管理局)发布了大量相关文件和指导(可在http://ntia.gov/SBOM找到)。这些文件涵盖了介绍SBOM、提高对SBOM的理解、SBOM实施以及相关技术资源等内容。

根据《网络安全行政命令》中的第4节“加强软件供应链安全”,子节(F)要求NTIA在《网络安全行政命令》发布60天内公布SBOM的最低要素。随后,NTIA在2021年7月发布了《软件物料清单(SBOM)最低要素》(http://ntia.doc.gov/files/ntia/publications/sbom_minimum_elements_report.pdf)。该指导文件确立了SBOM的最低要素,定义了如何思考这些最低要素的范围,并描述了软件供应链透明度的SBOM用例。NTIA的指导文件论证了系统共享和组件元数据的跟踪有助于支持软件供应链的透明度。

在本节中,我们将分解NTIA的最低要素指导。他们的指导包括并详细说明了三类要素:

■数据字段

■自动化的支持

■实践和流程

NTIA的指导意见指出,每个软件都可以表示为一个层级树结构,其中包含组件和子组件。这些组件包括从其他来源获取的第三方组件,以及作为独立软件单元存在的一方组件。三个元素类别中,第一个是数据字段,包含了应跟踪和维护的每个组件的基本信息。这些数据字段的主要目的是帮助组织在整个软件供应链中跟踪这些组件。NTIA定义了一组基准数据字段集合,如表4.1所示。

组织可以使用这些数据字段将组件与其他数据源进行映射,这一过程被称为“富集(enrichment)”。从表4.1可以看出,目的是提供诸如组件供应商、组件名称和版本等基本信息,然后将组件与相关的上游组件关联起来。这通常被称为依赖关系,因为大多数软件包括第三方代码,导致一方和第三方代码在组件和应用程序中形成依赖关系。值得注意的是,NTIA的指南讨论了一些挑战,如供应商和软件供应商之间的不同版本管理方法。

除了数据字段,NTIA为SBOM确定的另一个核心组成部分是自动化支持的需求。SBOM普及和采用的怀疑者指出,需要强大的工具和自动化支持来使SBOM的采用在大规模情况下准确且成功。自动化支持将使组织能够将SBOM集成到其现有的漏洞管理、供应链风险管理和网络安全计划中。NTIA的SBOM指导讨论了三种主要的SBOM格式,将在“SBOM格式”部分中涵盖。

最后,NTIA的SBOM指导涵盖了实践和流程,重点是SBOM在组织操作和采用中的使用机制。主要讨论的实践和流程包括以下内容:

■频率

■深度

■已知的未知

■分发和交付

■访问控制

■错误纠正

频率(Frequency)与新SBOM的创建频率有关。NTIA的指导意见强调,每次新建或发布软件时,必须创建新的SBOM。如果软件供应商了解到组件的附加细节,包括纠正之前传输的错误,也需要创建新的SBOM。

深度(Depth)指的是SBOM在依赖树中应该深入到的层次。NTIA的指导意见指出,SBOM至少应包含所有顶级组件,并列出传递依赖项。传递依赖项可以定义为软件运行、编译或测试所必需的组件。虽然列出所有传递依赖项并不总是实际可行,但指导意见确实指出,如果必要,应该提供足够的信息以查找这些传递依赖项。在深度方面,不同的组织和行业可能有不同的要求,甚至由于内部政策或法规要求而有所不同。SBOM的消费者会试图为其软件产品指定深度,特别是在涉及专有软件供应商和合同、法律方面的问题时。

已知的未知(Known Unknowns)的概念围绕着SBOM作者在进一步依赖关系的沟通中的清晰性。有些情况下并非所有依赖项都是已知的,这在指导意见中被称为已知未知。SBOM作者可以传达数据已知是不完整的,告知软件消费者在其软件使用中可能存在未解决和未知的风险。

分发和交付(Distribution and Delivery)涉及确保需要知晓SBOM的实体能够及时获取,并具备适当的权限和访问控制。SBOM采用的这一领域仍在发展中,无疑会采用多种方法。分发和交付的方法也会因所涉及的软件和系统的性质而异,例如嵌入式系统或在线服务,每种方式的分发和部署给终端消费者的方式都不同。对于美国政府,《网络安全行政命令》规定要求,即“为每个产品提供给购买者一个软件物料清单(SBOM),直接提供或发布在公共网站上”。

访问控制是SBOM采用和使用中至关重要的一部分。在软件生产商之间持续标准化SBOM交付实践的过程中,对于数据共享的容忍度会有所不同。一些可能希望将信息公开和开放,例如开源维护者或一些私人软件公司,如JupiterOne(http://jupiterone.com),他们已经将其SBOM发布在http://jupiterone.com/sbom。然而,一些软件供应商,特别是那些认为其SBOM敏感或具有特定客户需求的供应商,如国防或国家安全社区中的供应商,可能希望只在特定条款和条件下并在特定的访问控制下提供此信息。这是一个将继续发展和成熟的SBOM和软件透明度领域。

最后,指南中提到了容错实践。这意味着允许遗漏或错误的存在。整个行业的软件供应链安全内部实践仍在成熟中,错误和疏忽肯定会发生。这是一条双向的路,软件生产者在适当的时候可以提供额外的见解或澄清,软件消费者也理解初期可能不完美。通过这种相互合作,可以改善整个软件供应链的卫生状况。

NTIA对SBOM的对话和采用的贡献远远超出了最低元素指南,如前所述,包括澄清一些误解(http://ntia.gov/files/ntia/publications/sbom_myths_vs_facts_nov2021.pdf)、解释视频和常见问题解答(http://ntia.gov/files/ntia/publications/sbom_faq_-_20201116.pdf)。他们最常被引用的出版物之一是SBOM框架文件(http://ntia.gov/files/ntia/publications/ntia_sbom_framing_2nd_edition_20211021.pdf),该文件涵盖了从软件透明性和系统风险相关的问题声明、什么是SBOM、SBOM流程和使用案例、以及NTIA用来制定其指南的多利益相关者过程概述。

尽管NTIA作为促进SBOM采用和更广泛的软件供应链透明性的基本催化剂发挥了作用,这一努力已经继续发展,现在由CISA支持(http://cisa.gov/sbom)。毫无疑问,这一部分是由于Allan Friedman从NTIA转移到CISA,鉴于他一直是SBOM采用和使用的最积极的倡导者之一。CISA努力通过其社区参与、开发和进展活动,将NTIA的早期努力推进到更远的地方,最终目标是实现SBOM在行业中的规模化和运营化。

截至撰写本文时,CISA最重要的SBOM活动和社区参与是2021年12月举办的SBOM-a-Rama。这是为期两天的活动,第一天重点讨论了SBOM能力的现状,第二天则重点讨论了使SBOM的采用和使用更加可扩展和有效。参与者包括一系列公共和私人部门的领导者,如国会议员James Langevin、长期SBOM和软件透明性倡导者Josh Corman,以及来自开放世界应用安全项目(OWASP)、Linux基金会等行业组织的代表。

讨论包括基础性话题,如什么是SBOM及其重要性、领先的SBOM格式如SPDX和CycloneDX、以及在医疗保健、能源和汽车工业中的早期概念验证(PoC)努力。两个活动日的录音和演示文稿可在http://cisa.gov/cisa-sbom-rama上获得。在后续章节中,我们还将深入探讨如领先的SBOM格式等话题。

4.2 行业努力:国家实验室

为应对特定行业的需求,几个概念验证(PoC)小组作为NTIA SBOM研讨会的一部分被建立。医疗PoC至少经历了三次迭代,此外还成立了汽车PoC和其他几个小组。这些小组中有些对公众开放,有些仅限邀请。在许多情况下,即使是公共工作组也对解决方案提供商如何支持这些工作有限制。爱达荷国家实验室 (INL; http://inl.gov/sbom-poc) 成立了一个以能源用例为重点的 PoC,最初由 INL 的 Virginia Wright 和 Tom Alrich 组成,Tom Alrich 是著名的供应链和北美电力可靠性公司关键基础设施保护 (NERC CIP) 合规顾问和行业博客作者,现在被许多人视为 SBOM 专家。Tom的角色现已被Allan Friedman取代,但该工作组对关键基础设施相关问题的教育和讨论的开放性值得一提。

能源计划委员会整理的资料是仅次于 NTIA 官方网站(www.ntia.gov/SBOM),可供公众使用的保存最完好的资料。过去会议的完整录音以及许多其他参考资料、链接和与SBOM相关的主题均可获取。虽然重点是能源使用案例,但这项工作的基础教育方面为任何希望熟悉这些主题的人提供了一个丰富的起点。

在能源部(DoE)的支持下,国家实验室从研究和思想领导的角度发挥着宝贵的作用,重点关注从气候变化到绿色能源进步,再到网络安全的方方面面。例如,一个名为“优化安全与能源管理的区块链”(http://netl.doe.gov/BLOSEM)的研究计划重点关注区块链技术的多种使用案例,其中许多案例都与供应链安全有关。一些值得注意的的例子如使用区块链识别交付给公用事业的设备是否是预期设备,配置和设定值的完整性检查,以及 SBOM 和硬件物料清单(HBOM)的安全分发和区块链互操作性。

这项工作由 "电网现代化计划 "发起,该计划是能源部的一项合作计划,由电力输送和能源可靠性办公室以及能源效率和可再生能源办公室共同资助,并由国家可再生能源实验室(NREL)和国家能源技术实验室(NETL)负责执行。除了这两个实验室,还有许多其他行业合作伙伴,包括太平洋西北国家实验室(PNNL)等。PNNL正在利用他们在电网网络安全和运行联邦资助的电力区块链方面的专业知识和经验共同领导区块链用例的开发。

此外,通过 "弹性工业控制系统网络测试"(CyTRICS)计划 (http://cytrics.inl.gov),我们致力于确定如何最好地表示系统的各个组成部分,包括硬件和软件。这些努力在某种程度上是封闭的,只对产品供应商开放,但这里创建的生态系统为作为系统描述符的 SBOM 主题提供了一个基础用例。此外,CyTRICS为关键基础设施的产品安全和供应链信息创建了一个通用框架和存储库,虽然尚未过渡到商业使用,但它是公私合作如何为软件透明度主题的创新创造机会的一个范例。

4.3 SBOM格式

为使 SBOM 的采用标准化和成熟化,各方努力围绕几种主要的 SBOM 格式开展工作。迄今为止,三种主要的 SBOM 格式是软件识别 (SWID) 标签、CycloneDX 和软件包数据交换 (SPDX)。这三种 SBOM 格式各有利弊和主要用途。CycloneDX 和 SPDX 分别得到了不同组织的支持,CycloneDX 得到了 OWASP 的支持,而 SPDX 则得到了 Linux 基金会的支持。如前所述,在过去几年中,围绕 SBOM 的公开对话大多是由 NTIA 和 SBOM 格式等工作所引导的,标准也不例外。NTIA发布了《SBOM格式与标准白皮书》(http://ntia.gov/files/ntia/publications/ntia_sbom_formats_and_standards_whitepaper_-_version_20191025.pdf),指出了软件透明度方面的问题,并评估了当前可用的 SBOM 格式。这份白皮书于2019年发布,自此之后,围绕这些 SBOM 格式(尤其是 CycloneDX 和 SPDX)的讨论不断发展。虽然在谈话的早期,NTIA 的文档等资料中提到 SWID 是一种 SBOM 格式,但它并没有具体满足 NTIA 对 SBOM 的最低要求,例如 SWID 规范中规定的 SBOM 生成时间戳。美国陆军这个正在大规模采用 SBOM 的组织明确表示,他们不会使用 SWID 格式的 SBOM,而是需要 CycloneDX 或 SPDX (https://sam.gov/opp/0b824ec63e2541e082c58c65b6e1702d/view)。

NTIA团队关注的一些关键领域包括需要记录可操作和可执行的机器可读格式,同时也承认不会要求单一格式,并推动一个多种格式可以并存的生态系统。每种主要的SBOM格式都以不同的表现形式和文件格式呈现信息。表4.2是使用NTIA SBOM最低要素作为基准的三种格式的示例。

表 4.2: 三种 SBOM 格式

| 属性 | 软件包数据交换格式SPDX | CycloneDX | 软件识别标签SWID |

|---|---|---|---|

| 作者名称 | (2.8)创作者 | 元数据/作者/作者 | |

| 时间戳 | (2.9)创建 | 元数据/时间戳 | Meta |

| 供应商名称 | (3.5)包装供应商 | 供应商发布者 | |

| 组件名 | (3.1) 软件包名 | 名称 | |

| 版本号 | (3.3) 软件包版本 | 版本 | |

| 组件哈希 | (3.10) 软件包校验码: (3.9): 软件包验证码: | Hash"alg" | |

| 唯一标识符 | (2.5) SPDX 文档命名空间: (3.2) SPDXID: | bom/serialNumber component/bom-ref | |

| 关系 | (7.1) 关系: 描述:包含: | (嵌套组件/子组件和/或依赖图中的固有属性) | @rel, @href |

来源: ntia.gov/files/ntia/publications/ntia_sbom_framing_2nd_edition_20211021.pdf. U.S Department of Commerce, Public domain

软件识别(SWID)标签

SWID标签专注于软件清单和授权管理。它通过在软件中查找SWID标签来实现功能。SWID标签的格式由国际标准化组织(ISO)和国际电工委员会(IEC)的ISO/IEC 19770-2标准定义,截至撰写本文时,最新版本为ISO/IEC 19770-2:2015。

SWID标签文档包括一组结构化的数据元素,用于识别软件产品,包括产品版本、参与产品生产和分发的组织/个人,以及构成软件产品的各种部件。它们还可以用于建立不同软件产品之间的关系。

SWID通常被诸如软件资产管理(SAM)和安全工具等工具使用,帮助自动化与软件产品在整个软件开发生命周期(SDLC)中相关的一些行政开销。

SWID 规范包括多个角色和利益相关者,如标签生产商、平台提供商、软件提供商、标签工具提供商和标签消费者。在更广泛的软件生态系统中,这些利益相关者中的每个人都在使用 SWID 来完成他们的各种用例和任务。

尽管在早期的NTIA文档中SWID 被认可为是一种 SBOM 格式,但业界已将 CycloneDX 和 SPDX 作为两种主要的 SBOM 格式。与 SBOM 格式相比,SWID通常被认为更像是CPE(公共漏洞与曝光,Common Platform Enumeration)

CycloneDX

SPDX 由 Linux 基金会等组织倡导,而 CycloneDX (http://cyclonedx.org) 则由安全社区的长期领导者 OWASP 领导。CycloneDX是一种自定义的“轻量级SBOM标准,设计用于应用安全环境和供应链组件分析”(见图4.1)。CycloneDX的核心团队包括Patrick Dwyer、Jeffry Hesse、软件供应链领导者和依赖性跟踪(Dependency Track)的创建者Steve Springett,后者担任该小组的主席(http://dependencytrack.org)。除了 OWASP 的支持,CycloneDX 还得到了洛克希德-马丁公司、Contrast Security、Sonatype 等公司的支持。

CycloneDX 的独特之处在于,它从一开始就被设计为一种 BOM 格式,可满足各种使用情况,包括软件即服务 BOM(SaaSBOM)。除软件外,CycloneDX 还支持多种使用情况。

CycloneDX 还支持在其他系统和 BOM 中引用组件、服务和漏洞,采用嵌套和分层方法,以适应现代软件生态系统在硬件、云和 SaaS 方面的复杂性。CycloneDX 将这种功能称为 BOM 链接。它支持 JSON 和 XML 格式。用户可以引用外部 BOM 的 URL,甚至是 BOM-Link URI,其中使用了外部 BOM 的序列号和版本。

此外,CycloneDX 还可对所有第一和第三方组件进行完整、准确的清查,以进行风险识别。它通过组件类型和类别的强大列表来实现这一点,这些组件类型和类别不仅包括软件和应用程序,还包括设备甚至服务。它可以通过三个字段识别漏洞:

-

CPE(Common Platform Enumeration):用于操作系统、应用程序和硬件设备漏洞的规范。

-

SWID(Software Identification):用于安装的软件的规范。

-

PURL(Package URL):用于软件包元数据的规范。

CycloneDX 支持通过哈希值和加密技术对与 BOM 相关的组件进行完整性验证。通过 Sigstore 及其配套的 Cosign 等项目,软件签名正日益成为推动软件供应链安全成熟的最佳实践。CycloneDX 支持可扩展标记语言(XML)和 JavaScript Object Notation(JSON)的封套签名,而 Cosign 目前还不支持这种签名。CycloneDX 还支持出处(provenance),即表示组件作者和组件供应商的能力。基于出处的概念,CycloneDX 可通过交流组件的祖先、后代和变体来描述组件的世系,从而支持组件的世系。对于高保证软件供应链要求而言,实施出处、血统和数字签名代表了强大的供应链能力,也是 NIST 的网络安全供应链风险管理(C-SCRM)等指南所推荐的。

CycloneDX 还支持漏洞可利用性交换 (VEX),该交换提供了对软件产品和组件中已知漏洞可利用性的深入了解,并可由软件生产商进行交流。我们将在 "Vulnerability Exploitability eXchange (VEX) and Vulnerability Disclosures "一节中更深入地介绍 VEX。

软件包数据交换(SPDX)

作为一个项目,SPDX 的成立旨在为软件包相关信息创建一种通用数据交换格式,以便共享和收集。在主要的 SBOM 格式中,SPDX 支持的文件格式最多,包括 RDF、XLSX、SPDX、JSON 和 YAML。SPDX 还旨在成为一种动态规范,能够描述一组软件包、文件或片段。与 SWID 一样,SPDX 也是目前获得 ISO 认证的三大主流格式之一 (http://linuxfoundation.org/press/featured/spdx-becomes-internationally-recognizedstandard-for-software-bill-of-materials),这意味着它已满足 ISO 规定的标准化和质量保证的所有要求。这项成就是由 Linux 基金会于 2021 年 9 月宣布的。该公告还强调了 SPDX 已被英特尔、微软、西门子、索尼等大公司所采用,这些公司都参与了 SPDX 社区。

SPDX 规范目前是 2.3 版(http://spdx.github.io/spdx-spec)。要被视为有效的 SPDX 文档,必须包含 SPDX 规范本身定义的特定字段和部分。

SPDX 文档可由各种字段和数据组成,如文档创建信息、包信息、文件信息、片段信息、许可信息、关系和注释。文档创建信息用于在使用处理工具时实现向前和向后兼容性。包信息用于描述不同的实体,如产品、容器和组件等,并可用于对共享上下文的相关项目进行分组。文件信息包括文件元数据,如名称、校验和许可证和版权信息。片段是可选的,主要用于数据来自不同的原始源或与其他许可证绑定的情况。SPDX 还支持文档、包和文件的关系。最后,注释允许审阅者将其审阅活动中的信息纳入 SPDX 文档。

SPDX还提供了“SPDX Lite”配置文件,它是SPDX规范的子集,旨在与特定行业的工作流程保持一致,同时兼顾遵守总体 SPDX 标准和规范。Lite配置文件侧重于文档创建和软件包信息部分以及相关的基本信息。

漏洞利用可行性交换(VEX)和漏洞披露

SolarWinds 网络安全事件 (http://cisa.gov/news/2020/12/13/cisa-issues-emergency-directive-mitigate-compromise solarwinds-orion-network)的余波,再加上网络安全 EO,将软件供应链安全以及相关的 SBOM 话题推向了安全对话的中心舞台。再加上 Log4j 漏洞 (http://cisa.gov/sites/default/files/publications/CSRB-Report-on-Log4-July-11-2022_508.pdf) 让无数企业忙于确定其影响,SBOM 现在已被视为现代网络安全漏洞计划的一个重要组成部分,并将迅速得到采用 (http://cisa.gov/sites/default/files/publications/VEX_Use_Cases_April2022.pdf)。

如上图4.2所示,一个SBOM树可以展示上游关系声明,以展示组件及其关系,包括声明组件起源是否未知。

使用 SBOM 所带来的最大好处之一就是能够识别潜在的易受攻击组件。领先的 SBOM 平台和工具(如 Dependency Track)通过将与组件相关的漏洞与使用 SBOM 分析其软件组件的人员的注意力联系起来来实现这一目的。Dependency Track 和其他工具通过查询国家漏洞数据库 (NVD;http://nvd.nist.gov)、Sonatype OSS 索引 (http://ossindex.sonatype.org)、VulnDB (http://vulndb.cyberriskanalytics.com) 或 OSV (http://osv.dev) 等来源来促进这一过程。然而,漏洞与软件中的某个组件相关联,并不意味着该组件可以被利用。这就是 VEX 发挥作用的地方。

VEX进入对话

根据NTIA的指南(http://ntia.gov/files/ntia/publications/vex_one-page_summary.pdf),VEX的主要用例是

为用户(如运营商、开发商和服务提供商)提供更多信息,说明产品是否受所含组件中特定漏洞的影响,如果受影响,是否建议采取补救措施。

VEX 为漏洞添加了背景信息,为风险管理活动提供了依据。与其他领先的 SBOM 和软件供应链透明度与安全指南一样,VEX 也是在 NTIA 的软件组件透明度多方利益相关者流程(Multistakeholder Process for Software Component Transparency)的基础上诞生的。尽管如此,该指南指出虽然 VEX 是针对特定的 SBOM 用例开发的,但它并不局限于SBOM 的使用,同时也不一定是必需的。

正如本书其他章节所述,存在漏洞并不意味着它是可以利用的。这是非常重要的信息,因为漏洞管理程序和活动与组织一起执行风险管理。在网络安全风险管理中,组织试图根据组织的风险承受能力识别、分析、评估和应对网络安全威胁。这样,组织就会根据风险发生的可能性和严重程度确定风险的优先级。如果不知道漏洞是否可被利用,就不可能准确预测其可能性。

VEX: 添加上下文和清晰度

那么,VEX 究竟是如何解决这一难题的呢?它授权软件供应商发布 VEX,即关于特定产品中漏洞状态的声明。VEX 支持以下四种主要状态选项:

- 未受影响:不需要针对此漏洞进行补救措施。

- 受影响:建议采取行动来修复或解决此漏洞。

- 已修复:这些产品版本已包含对漏洞的修复。

- 正在调查:尚不清楚这些产品版本是否受漏洞影响。将在后续发布中提供更新。

以SBOM本身为例,我们看到了朝着机器可读的工件和文档推进,这使得自动化、准确性和速度得到了提升。在合规领域,我们也看到了类似的趋势,如NIST的开放安全控制评估语言(OSCAL; http://pages.nist.gov/OSCAL),它将传统的基于纸张的安全控制和授权文件转换为机器可读格式。

VEX 采取了类似的做法,它不需要通过电子邮件发送安全公告或有关漏洞和建议的详细信息,而是将这些信息转化为机器可读的格式,以促进自动化和现代化安全工具的使用。这些工具能更快地响应当前的威胁态势,而不是依赖人力和手动活动。随着对软件供应链透明度和安全性的推动,我们不难想象这样一个世界:企业软件库存能够在仪表盘和工具中可视化,同时还能显示其相关漏洞和漏洞的实际可利用性,所有这些都由 SBOM 和随附的 VEX 数据支持。这与现代生态系统形成了鲜明对比,在现代生态系统中,大多数组织都没有准确的库存,不知道他们所使用和部署的软件组件,也不知道与之相关的漏洞。尽管现代软件主要由开源软件组件(OSS)组成,据估计,开源软件组件占据了软件的80-90%。

指南还指出,虽然VEX可以由软件供应商撰写,但也可以由第三方撰写,这使得用户可以自行决定如何使用数据。这使得很容易想象到,安全研究人员和漏洞供应商可能会尝试为其产品提供VEX,作为其产品提供的一部分。

VEX和VDR对比

除了VEX概念外,漏洞通告或漏洞披露报告(VDR)的主题增加了一些混淆,但实际上这是一个非常简单的主题。VDR 会在出现漏洞时通知您,其中既包括已知漏洞,也包括未知漏洞。此外,VDR提供有关漏洞的附加元数据,包括谁发现了漏洞、有关公开利用的信息以及其他附加信息。ISO 29147标准和NIST 800-161r1文档概述了VDR的以下要素,如下所示:

VDR要素概述

-

一般信息:有助于目标受众了解此安全公告是否适用于他们。

-

标识符:此安全公告的唯一标识符,如供应商使用的唯一编号方案,漏洞标识符(例如CVE)、产品标识符(如CPE或PURL)。在与SBOM对比时,此属性可能是连接断言的较好属性之一。

-

日期和时间:初始安全公告的日期和时间以及任何更新。将VDR的时间戳与其他断言进行比较时,可以帮助确定VDR是先于还是后于其他处理的断言,并且是否包含比其他产品更为更新的信息。

-

真实性-签名:虽然不包括在ISO标准中,但NIST已指出签名的需求,签名可能是用于将多个断言与任何信任级别链接在一起的最佳方式之一。

-

标题:简要标题应足够唯一,清楚地说明安全公告的内容,包括产品名称和版本或CWE类别。

-

概述:扩展标题,提供足够的细节,使读者能够了解安全公告对其产品的适用性。

-

受影响产品:清楚说明受VDR影响的产品,并提供足够信息,使读者能够了解其产品是否受影响。这可能包括用于测试的在线脚本的链接,或特定的元数据,如文件哈希、字符字符串或唯一版本指示符。

-

受影响组件:虽然 ISO 标准中没有包括这一点,但 NIST 的文件中却有详细说明,这也是我们理想的捕获组件级详细信息的地方,这些信息可以与 SBOM 相结合,并以与受影响产品相同的方式使用--例如,说明组件需要如何实施或使用才能成为易受攻击的组件。仅仅存在易受攻击的组件可能不足以满足易受攻击的条件。

-